Yazar: Datakey Destek

Sophos Intercept X Nedir?

Sophos Intercept X Nedir?

Anti-Exploit, Anti-Ransomware ve Root Cause Analiz özelliklerini imza tabansız teknolojisi ile sunan uç nokta koruma katmanını kuvvetlendiren yeni nesil uç nokta koruma platformudur.

En önemli özelliği ise sadece Sophos Endpoint Protection değil diğer tüm 3rd parti uç nokta koruma platformları ile birlikte çalışabilmektedir.

Sophos Central üzerinden çok bir süre içerisinden konumlandırma sağlanabilir.

- Genel zararlı bulaştırma ve gönderim tekniklerini tanıyarak ve anlık bu hareketleri önleyerek bilinmeyen tehditlere ve 0-day zafiyetlerine karşı koruma sağlar.

- CryptoGuard motoru ile spontane olan zararlı veri şifreleme aktivitelerini tespit ederek fidye tabanlı (ransomware) zararlılarını durdurur.

- Fidye tabanlı yazılımın zarara uğrattığı veya şifrelediği dosyaları geriye getirebilme (rollback) özelliği.

- Meydana gelen olay için dosya, proses ve register kayıtlarında kök analiz imkanı

- Sadece virüs temizleme değil zararlı kodun kök temizlemesi ve register kayıtlarının silinmesi özelliği.

Dosyalarınız Rehin Alınmadan Fidye Yazılımını Durdurun

- Fidye yazılımlar son zamanlarda işletmelerin kâbusu haline gelen bir numaralı zararlı yazılım saldırısıdır.

- Üretim verimliliğinizi olumsuz yönde etkileyen fidye yazılımları dosyalarınızı şifreler ve fidye ödenene kadar rehin tutar.

- Sophos Intercept X size CryptoGuard ile fidye yazılımlarının kullandığı güvenilir dosya ve işlemle ile anında yapılan şifrelemeyi önler.

- Çözümümüz ile fidye yazılımı engellenirken, CryptoGuard dosyalarınızı eski güvenilir haline geri getirir.

Kök Neden Analizi Tehditler Göz Önüne Serer

Fidye yazılımına maruz kaldınız! Fidye yazılımı nasıl girdi, nereye gitti, nereleri etkiledi ve en önemlisi ne yapmalısınız? Tüm bunları sizin için hallediyoruz.

Detaylı ve derinlemesine analiz saldırıların kök nedenini ve bulaştığı yolları gösterirken sisteminize bulaşan zararlı yazılımlardan nasıl kurtulacağınız gösterir ve güvenliğinizi sağlama alır.

Exploit Prevention Çağımızın Tehditlerini Engeller

Sophos Intercept X’in sunduğu emsalsiz teknoloji, siz saldırıdan etkilenmeden saldırganı durdurmak için tasarlanmıştır. Intercept Yüz milyonlarca zararlı yazılım örneğini incelemekten ziyade fidye yazılımlarının kullandığı yayılma yöntemleri üzerinde yoğunlaşır. Bu sayede sıfırıncı gün saldırılarına daha siz maruz kalmadan engellemiş olur.

Size Intercept X ile beraber güçlü bir virüs temizleyicisi sunmaktayız. Çoğu geleneksel virüs temizleyicileri saldırıya olanak sağlayan zararlı yazılım dosyalarına silerken Sophos Clean zararlı kodun kendisini ve zararlı yazılım yarattığı kayıt anahtarlarını da ortadan kaldırır. Cihazınız adeta yeni format atılmış gibi temiz bir şekilde çalışır.

*Sophos Clean Sophos Intercept ile birlikte gelir ya da ayrı bir ürün olarak satın alınabilir.

ARES Commander’daki Büyük Yardımcınız Heads Up

Çiziminizi yaparken hızlı olmanın sizin için ne kadar önemli olduğunu bilen Alman Greabert Firması, ARES Commander’ı tasarlarken çiziminizin yanında beliren küçük bir komut ekranı ile çizim hızınıza hız katmayı da ihmal etmemiştir.

ARES Commander’daki Büyük Yardımcınız Heads Up

Heads Up ile sıklıkla kullandığınız komutlara hızla ulaşabilirsiniz:

- Seçime yakınlaştır

Seçilen objelerin sınırlandırıcı kutusunu yakınlaştırır.

- Line Style

Seçilen objeler için ÇizgiStili’ni ayarlayarak, çizgi stillerini yüklemek için LineStyle komutunu kullanın.

- Çizgi Kalınlığı

Seçilen objeler için ÇizgiKalınlığı’nı ayarlar.

- Katman Yöneticisi

Katman Yöneticisi iletişim kutusunu görüntüler, katmanlar oluşturabilir veya onları değiştirebilirsiniz.

- Etkin Katmana Obje

Seçilen objelerin Katman’ını etkin Katman’la değiştirir.

- Obje Katmanını Değiştir

Seçili objelerin Katman’ını hedef Katman ile eşleşecek şekilde değiştirir.

- Akıllı Ölçülendirme

Seçtiğiniz objeye bağlı olarak; doğrusal, radyal veya çap ölçümlendirme oluşturur. Bu seçenek, SmartDimension komutunu çağırır.

- Blok Yap

Seçili objelerden bir Blok oluşturur. Bu seçenek, MakeBlock komutunu çağırır.

Heads Up Nasıl Açılır ve Nasıl Kapatılır?

Heads Up -Baş Üstü Ekranı- araç çubuğunu göstermek ya da gizlemek için:

- Araçlar > Seçenekler’e tıklayın.

- İletişim kutusunda, Kullanıcı Tercihleri > Draft Seçenekleri > Heads Up Ekranı öğesini genişletin.

- Aşağıdakilerden birini yapın:

Heads Up araç çubuğunu otomatik olarak görüntülemek için Heads Up ekranını etkinleştir öğesine tıklayın.

Heads Up ekranı araç çubuğunun görüntülenmesini önlemek için Heads Up ekranını etkinleştir öğesinin seçimini kaldırın.

- Tamam’a tıklayın.

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

ARES Commander’daki Dinamik CCS ile 3D Model Düzenleme

Bu videoda, 3D modelleri, tutamak noktalarını ve -diğer CAD yazılımlarında Dinamik UCS olarak da bilinen- Dinamik CCS’yi nasıl düzenleyeceğinizi keşfedin. Videoyu altyazı seçeneklerinden Türkçe olarak ayarlayıp izleyebilirsiniz.

ARES Commander’daki Dinamik CCS ile 3D Model Düzenleme

ARES Commander ile 3D çizim yapın

Tasarımcıların “serbest biçimler” ile çalışabilmeleri çok önemlidir. ARES Commander 3 boyutlu çizimleriniz için ihtiyaçlarınızı gözeterek tasarlanmıştır. Çizeceğiniz herhangi bir kapalı poligonu ekstrüzyon komutu ile görseldeki gibi 3 boyutlu hale getirebilirsiniz.

Dinamik CCS ile DWG’nizdeki Koordinat Sistemini Değiştirin

ARES Commander katı cisimleri düzenlemenize, yüksekliğini değiştirmenize olanak sağlar. Ayrıca, katı modelinizi seçip, özellikler paletinden de yüksekliği değiştirebilirsiniz. Videoda gördüğünüz gibi yüzeylere açı ekleyebilir ve yeni dinamik CCS ile 3 boyutlu çalışmalarınızı kolayca düzenleyebilirsiniz. İşaretçiyi katı yüzeylerden birine yerleştirdiğinizde, çalışma düzleminin referansını değiştiren CCS, otomatik olarak konumlanır. Bu sayede kendi koordinat sisteminizi tanımlayabilirsiniz. Diğer programlarda UCS olarak da bilinen dinamik CCS, işaretçiye yaklaştığımızda katı maddenin yüzünü algılar ve geçici olarak değiştirir.

Dilerseniz dinamik CCS’yi görselde gösterildiği gibi devre dışı bırakılabilir, diğer programlarda alıştığınız gibi SHIFT tuşuna basarak fareniz ile projenizde hareket edebilirsiniz.

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

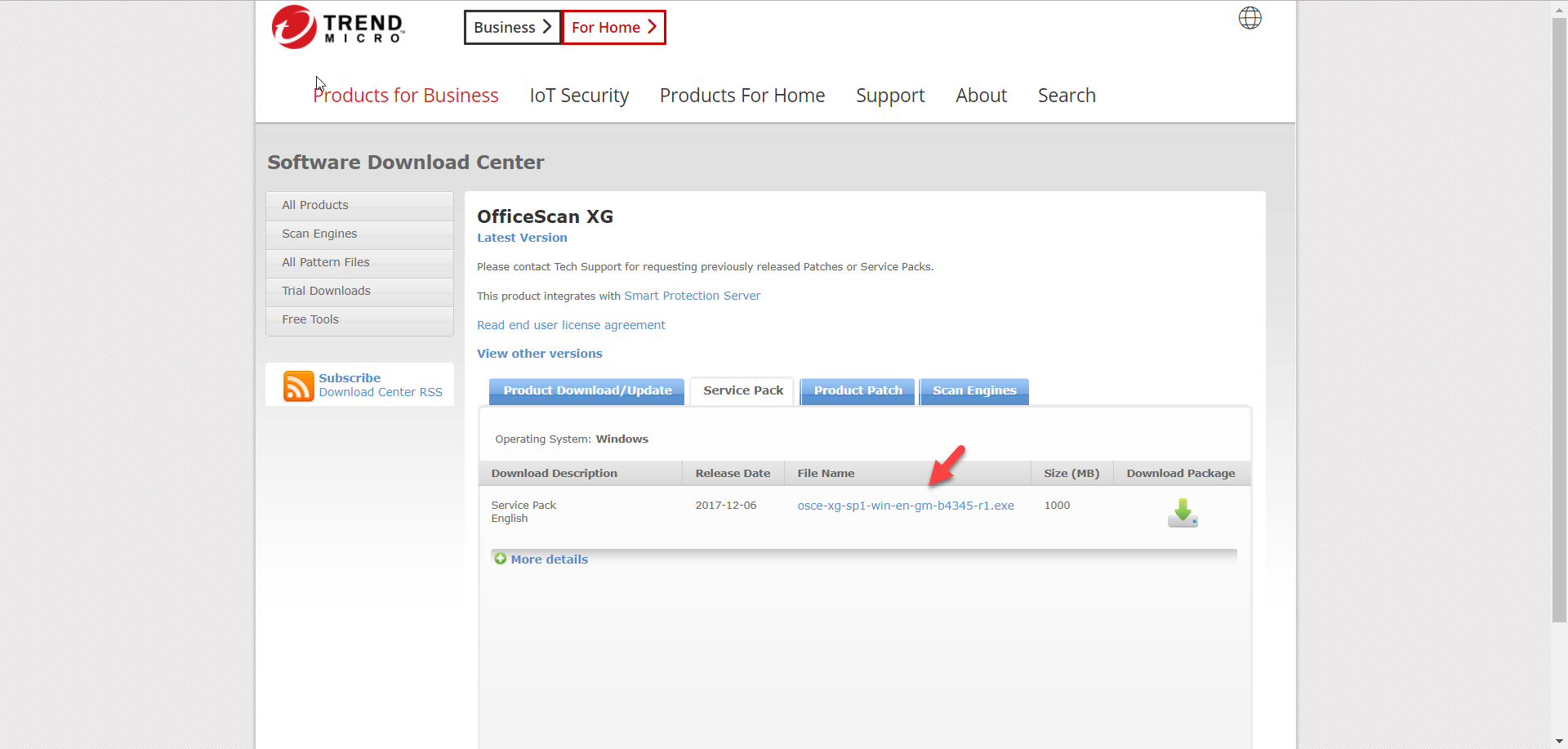

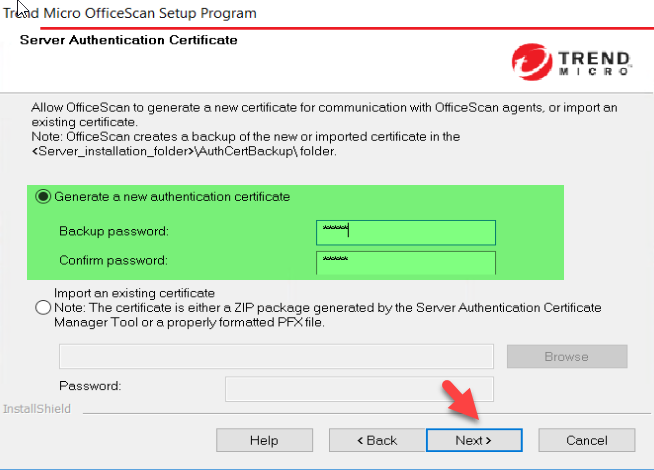

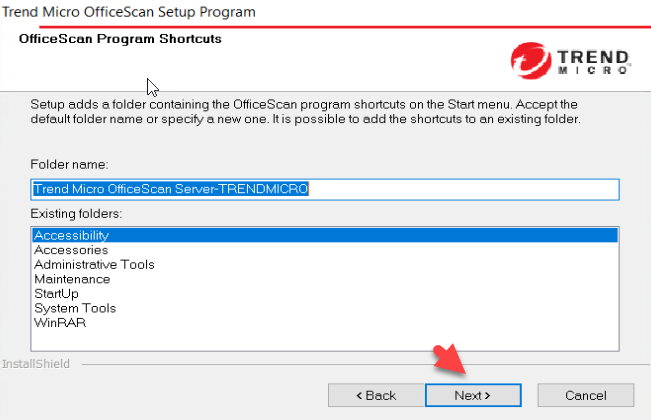

Arcserve Unified Data Protection 6.5 Kurulumu

- Minimum 4 core işlemci ve 16 gb ram

- Minimum Windows 2008 R2 Sp1 ve üstü İngilizce işletim sistemi.

- Sanalda veya fiziksel bir sunucuya kurulum yapılabilinir.

Yedekleme için uygun sunucular ve bu kapasiteye uygun yedeklenecek disk alanı gerekmektedir.

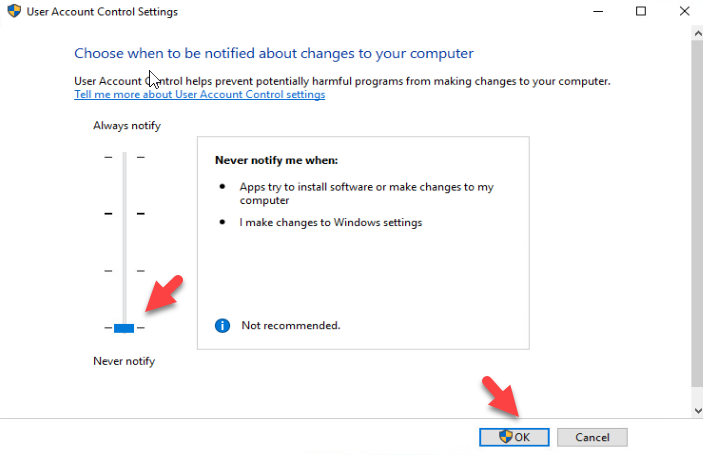

Arcserve UDP kurulum öncesi son işlemler.

- Windows Firewall Kapalı olmalı.

- 2 – Regional settings tüm tablar ingilizce seçilmeli.

- .Net Faramework 3.5 Features kurulumu yapılmalı.

- 3 – Add-Remove Role içerisinden Server for NFS yüklenmeli.

- 4 – Add-Remove Future içerisinden Client for NFS yüklenmeli.

- 5 – Add-Remove Future içerisinden Desktop Experience yüklenmeli.

- 6 – UAC kapalı. (User Account Control)

Arcserve Unified Data Protection;Arcserve bünyesinde bulunan Arcserve Backup,Arcserve D2D ve Arcserve RHA ürünlerinin tek bir konsolda birleştirilmiş, hem Physical Machine (Fiziksel Makine) hem de Virtual Machine (Sanal Makine) sunucuları bünyesinde bulunduran hibrit yapılardaki Datacenterlar için geliştirilmiş olan imaj bazlı gelişmiş bir Backup (Yedek) ve Replication (Replikasyon) çözümüdür.

Image Backup, Teyp, veri yineleme, yüksek kullanılabilirlik ve gerçek küresel veri tekilleştirme teknolojilerini tek ve basit bir çözümde Arcserve Unified Data Protection (UDP) bir araya getirmiştir.

https://arcserve.com/arcserve-software-download-instructions

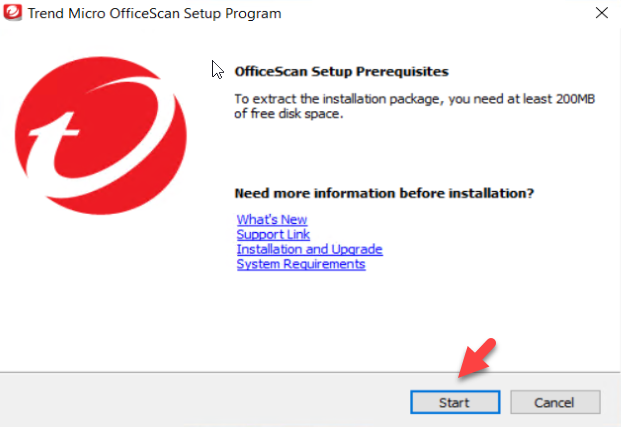

Arcserve Unified Data Protection 6.5 Kurulumu

Adresinden yazılım için web downloader yazılımını indirerek çalıştırın.

Lisans anlaşmasını kabul ederek ilerliyoruz.

İşlemler başlıyor, bu biraz zaman alabilir.

Arcserve Backup seçeneği ile ilerliyoruz.

Kurulum için bilgisayarımızdaki yeri seçtikten sonra “Download” seçerek akabinde “Next” ile devam ediyoruz.

Kurulum devam ediyor.

Gelen ekrana “Next” ile devam ediyoruz.

Download bittikten sonra “Next” ile devam ediyoruz.

“Express Installation” seçerek devam edelim.

Bu bölümde;

Hizmet için kullanıcı adı ve parolaları belirledikten sonra “Next” ile devam ediyoruz.

Kurulum işlemleri devam ediyor.

Kurulum bittikten sonra ”Finish” seçimi ile Arcserve konsoluna giriş yapalım.

Kullanıcı adı ve şifremizle giriş gerçekleştiriyoruz.

Konsol girişi sağlanmıştır…

Ares Commander CAD’deki Bir Bloğun Referans Noktasını Yeniden Tanımlama

Ares Commander CAD’deki Bir Bloğun Referans Noktasını Yeniden Tanımlama

Bu videoda bir CAD bloğunun referans noktasını, patlatmadan veya düzenlemenize gerek kalmadan nasıl yeniden tanımlayacağınızı keşfedin. Bu yöntem, sadece bir sonraki bloğun referansı için değil, aynı bloğun önceki tüm eklemeleri için de geçerlidir. Videoyu -altyazı seçeneklerinden ayarlayarak- Türkçe olarak izleyebilirsiniz.

ARES Commander, bir bloğu kopyalarken ihtiyacınız olan referans noktasını bloğu “edit”lemenize gerek kalmadan RedifineBasePoint komutuyla değiştirmenize olanak sağlar.

Örneğin gösterilen açıklığa, bir cıvata bloğu eklemek istediğimizde öncelikle “BLOK EKLE” komutuna girerek cıvatayı çağırıyoruz. Ardından çizimde hangi pozisyonda olduğunu belirliyoruz. Tamam’a bastıktan sonra, bloğu yerleştirmeye hazırız.

Ancak bazı durumlarda kopyalamak istediğimiz bloğun referansı, kopyalamak istediğimiz yüzeyin referansı ile uyumlu olmayabilir. Bu durumda, bu basit işlemi ancak birkaç hamlede yapabiliriz.

Örneğin, bir bloğu kopyalarken önce yerleştirmek ardından da doğru konuma taşıma gereği duyulur. Bu durumda her bir cıvata için bu yöntemi uygulamanız gerekir. Ne yazık ki, çiziminiz fazla sayıda cıvata içeriyorsa, bu yöntem zaman kaybetmenize ve hata yapmanıza neden olabilir. Bu durumda geliştirilebilecek en iyi strateji, bloğun referans ekleme noktasını değiştirmek ve yeni eklenecek cıvatalar için zamandan kazanmaktır.

RedifineBasePoint komutunu kullanarak bu durumu kontrolünüz altına alabilirsiniz.

- Bloğu seçip ardından istediğiniz yeni ekleme noktasını belirtiniz.

Yeni belirlediğiniz ekleme noktası sadece önceden çizilmiş olan cıvatada değil, bloğun içinde de değişecektir. Böylece, blokta “edit” yapmaya gerek olmadan, ekleme noktasını değiştirebilirsiniz.

Öte yandan, ARES Commander’ın “Xtratools” sekmesinin altında bulabileceğiniz “Blok” komutları ile bloklar üzerinde düzenleme ve çalışmalar yapmanız için birçok araç sunulduğunu unutmayınız;

- blok boyutlandırma,

- blok değiştirme,

- referans değiştirme vb…

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

Ares Commander ile PDF Dosyalarınızı DWG’ye Dönüştürün.

PDF uzantılı dosyalar, günümüzde CAD tabanlı çizimlerin aktarımı için oldukça fazla kullanılan hızlı bir görüntüleme yöntemidir. CAD tabanlı herhangi bir programda oluşturulan PDF dosyasını açtığımızda bu dosyanın katmanlı olduğunu görürüz, bu katmanlılık durumu bazı katmanların kapanıp bazılarının açılmasına imkan sağlar ancak katmanların düzenlenmesi PDF programlarında mümkün olmaz.

PDF’lerin .DWG uzantılı dosyalar gibi düzenlenebilmesi diğer CAD programlarında oldukça zorken Graebert bu konuda işlerinizi oldukça kolaylaştıran bir çözüm geliştirmiştir. ARES Commander, ile bir PDF dosyasını düzenlenebilir bir DWG çizimine rahatlıkla dönüştürebilirsiniz.

ARES COMMANDER İLE PDF DOSYALARINIZI DWG’YE DÖNÜŞTÜRÜN.

PDF dosyası, ARES Commander ile bir DWG çizimine nasıl dönüştürülür?

- Bu yöntem oldukça basittir. Ekle sekmesinden, “PDF Al” butonuna basınız.

- Açılan pencereden dönüştürmek istediğiniz dosyayı seçerek ve “BLOK olarak ekle” iletişim kutusunun işaretli olduğuna dikkat ediniz.

- ARES Commander‘daki herhangi bir ekleme işleminde olduğu gibi, belirli koordinatları tanımlayabilir ya da sonrasında istediğiniz gibi konumlandırabilirsiniz (“daha sonra belirt” seçeneği ile).

- Bu işlemler uygulandığında .PDF uzantılı dosyanız .DWG dosyanızın içerisine aktarılacaktır.

- Bloğu patlattığınızda PDF’teki katmanları rahatlıkla düzenleyebilirsiniz (Komut satırına x yazıp enter tuşuna bastığınızda blok bileşenlerine ayrılacaktır).

Renkler ile Katman Oluşturma

Renkli PDF dosyalarında, “OBJE RENGİNE GÖRE” seçeneği ile PDF’de kullanılan renge bağlı olarak öğeleri gruplayıp, katman oluşturabilirsiniz. Bu, seçenek ile PDF’deki çizgiler renklerine göre gruplandırılabilirler.

PDF Al komutunu girdikten sonra açılan Seçenekler butonundan “obje rengine göre” seçeneğine tıklayıp onaylamanız gerekmektedir. Ardından PDF’yi hangi noktaya eklemek istediğiniz sorulacaktır, belirli bir noktayı göstermek veya belirli bir koordinat girmek için imleci kullanabilirsiniz. Bu durumda, “0,0,0” yazarak örnek videodaki gibi yaptığınız kabul edelim, blok halinde gelen PDF çiziminizi patlattığınızda her renge göre bir layer tanımlandığını görebilirsiniz.

Oldukça hızlı değil mi?

ARES Commander’da PDF’yi DWG’ye dönüştürürken ölçek problemi yaşamamak için neler yapmalıyız?

Videoda da gösterildiği gibi PDF dosyanızın doğru ölçekte olmasına dikkat edilmelidir. PDF’yi içe aktardığınızda, DWG dosyanızın içerisine doğru ölçekte eklenmeyebilir. PDF’nizde eğer ölçülendirme çizgileriniz varsa, bu işlem oldukça basittir. Ölçeği kontrol etmek için;

- Ölçülendirme komutuna girip, iki mesafe arasındaki uzaklığı ölçebilirsiniz.

*NOT: Eğer çiziminiz farklı bir metrik sistemde ölçülendiriliyor ise, komut satırına “un” yazıp enter tuşuna basarak açılan pencereden mm, cm, m vb. birimleri seçip, ondalık sistemi ayarlayabilirsiniz.

- Ardından “scale” komutuna girerek – komut satırına sc yazıp enter tuşuna bastığınızda komuta girebilirsiniz- belirli bir referansı seçtiğinizde ardında komut satırına re yazdığınızda ve boyutlandırmak istediğiniz uzunluğu yazdığınızda boyutlandırma işlemi gerçekleşecektir.

- Aynı işlemi “align” komutu ile de kolaylıkla yapabilirsiniz.

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

Acronis Backup 12.5 ile Artık Ransomware Hakkında Endişe Etmeyin.

Son Wannacry fidye yazılım saldırıları, bu türden siber saldırıların kurumsal güvenlik kaygılarının ön plana çıkmasına yardımcı oldu.

Güvenlik sağlayıcılarının, büyük oranda büyümelerini bekledikleri bu saldırılar karşısında, bu tür saldırılara karşı hafifletme ve koruma sağlanması artık çok önemli.

Acronis Backup 12.5, yedek dosya sağlama sertifikalarını Ethereum blockchain veri tabanında saklayarak veri yedeklemelerinin gerçekliğini ve bütünlüğünü sağlar, ayrıca otomatik fidye koruması da içerir.

Acronis Backup 12.5 iki sürümde gelir: Standart ve Advanced

Acronis Backup 12.5 Standard ile işletmeler küçük çapta yedek çalıştırmaya başlayabilirler ve sadece lisans anahtarlarını değiştirerek altyapıları yeteri kadar büyüdüğünde gelişmiş sürümüne yükseltme yapabilirler.

Acronis Backup 12’nin mevcut kullanım kolaylığı, güvenilirliği ve yeni hibrit bulut mimarisine dayanan yeni gelişmiş işlevsellik, 20’den fazla platformu destekleyen güçlü ve zengin özelliklere sahip bir çözüm yaratıyor.

Bunlar arasında Windows, Office 365, Azure, Linux, Mac OS X, Oracle, VMWare, Hyper-V, Red Hat Sanallaştırma, Linux KVM, Citrix XenServer, iOS ve Android bulunmaktadır.

Diğer önemli özellikler:

Yönetici rolleri ve delegasyonlar

Şirketiniz birden fazla konumdan çalışıyorsa, veri koruma görevlerini uzak ofislerdeki BT personeline devredebilirsiniz.

Organizasyonun tamamını görmeye, kontrol etmeye, izlemeye ve raporlamaya devam edeceksiniz, ancak uzak yöneticiler sadece kendi altyapılarına gözlemleyebilecektir, uzaktaki yöneticiler, bu şekilde ofisin tüm makinelerini, raporlarını veya gösterge panolarını göremezler.

Altı hiper yönetici desteği

Acronis Backup 12.5, tüm çoklu hiper yönetici ortamınızı tek bir konsoldan koruma kapasitesine sahiptir.

VMware vSphere, Microsoft Hyper-V, Citrix XenServer, Red Hat Sanallaştırma, Linux KVM ve Oracle VM Server’ı koruyabilirsiniz.

Tüm sanal makinelerinizi ve ana makinelerinizi aynı ara yüzde görecek, yedeklerinizi programlayacak, test edecek ve gerektiğinde geri dönüş yapabileceksiniz.

Hiper yönetici = fiziksel sistem veya bulut.

Uzak ve otomatik bare-metal geri yükleme

Artık Acronis Bootable Media’dan bir bare-metal sistemi önyükleyebilir ve web konsolundan uzaktan bağlayabilirsiniz!

Veri merkezindeki bir sunucuyu kurtarmanız gerekirse, uzak ellerinizi ön yüklenebilir medyayı yerleştirmesini, güç düğmesine basmasını, IP adresini almasını ve uzaktan bağlanmasını isteyebilirsiniz işte bu kadar!

Veri merkezine gitmek için zaman kaybetmeye gerek yok, daha az sorun ve daha hızlı iyileşme süresi (RTO).

Oracle veri tabanı yedekleme ve taneli kurtarma (Granular Restore)

Acronis Backup 12.5 Advanced Edition ile, işletim sistemi, uygulamalar, yapılandırmalar ve veri tabanları dahil olmak üzere tüm Oracle Database sunucusunu yedekleyebilir ve sonra da seçili veri tabanlarını, tablo alanlarını veya günlükleri geri yükleyebilirsiniz.

Dahası, bu sunucularını Microsoft Azure ve Amazon EC2 bulutlarında barındırılanlar dahil olmak üzere, fiziksel ve sanallaştırılmış Oracle veri tabanı sunucuları üzerinde çalışır.

Geliştirilmiş teyp desteği

Önceki versiyondan gelen teyp desteği artık acronis web konsolunda mevcut.

- Havuzların ve bireysel bantların kapasitesini ve boş alanını izleme.

- Yeni teyp kümeleri kullanın ve rotasyon politikalarını iyileştirme

- Bantları sadece bir kütüphanenin içinde değil, uzak konumlarda da yönetebilme.

- Farklı bant kümelerinde tam yedekleri ve artımlı yedeklemeleri depolama.

- Ek olarak, Acronis Backup 12.5 yeni teyp sürücülerini, otomatik yükleyicileri ve kitaplıkları otomatik olarak algılar. Ayrıca barkodları okur, bant silmeyi basitleştirir ve hızlandırır ve diğer birçok işlevi yerine getirir.

Gelişmiş raporlama

Acronis Backup 12.5, müşterilerimizden topladığımız kapsamlı geri bildirimlere dayanan çok sayıda önceden tanımlanmış rapor içerir.

Ayrıca, şaşırtıcı gösterge panosu widget’ları raporlara dahil edilebilir.

Raporunuza yalnızca birkaç tıklamayla bir şema ekleyebilirsiniz! Raporlar filtreler, sıralama ve alan seçimi ile özelleştirilebilir ve kurumsal raporlama gereksinimlerinizi kolayca karşılayabilirsiniz.

Ek olarak, size e-posta ile PDF (ve diğer dosya formatları) olarak gönderilen programlanmış raporları alabilir veya belirli bir klasöre kaydedebilirsiniz.

Acronis Aktif Koruma

Acronis Backup 12.5, fidye yazılımlardan endüstride ilk aktif koruma sağlayarak veri koruma dünyasınınsın seyrini değiştirmiştir.

Güvenilir ve kanıtlanmış yedeklemeye ek olarak, Acronis Backup 12.5 proaktif algılma ve yetkisiz veri şifreleme ve fidye engelleme özelliklerine sahiptir.

Acronis Active Protection ™ teknolojisi içerir.!

Bu teknoloji ve düzenli off-site yedekleme ile, fidye yazılımlarına bir kuruş bile ödemek gerekmez!

Sophos XG Firewall ile Windows 10 için SSL VPN İstemcisi Nasıl Yüklenir ve Oturum Açılir

Sophos SSL VPN İstemcisi yükleme ve oturum açma için adım adım ilerleyebilirsiniz.

Tercih ettiğiniz web tarayıcınızı açın (Örn: Google Chrome)

Sophos XG Firewall ile Windows 10 için SSL VPN İstemcisi Nasıl Yüklenir ve Oturum Açılir

Tarayıcınızın adres çubuğunda, ağınızın genel IP adresini girin “Firewall IP” (Örn: https://169.254.30.211)

Not: User portal için bir Port numaranız var ise port numaranızı yazın yada hizmet yöneticinizden user portal adresini tam olarak size iletmesini sağlayın.

(Örn: https://169.254.30.211:4443)

İlgili bilgi ile web tarayıcımızdan giriş yapalım.

Bağlantınızın özel olmayabileceği konusunda bir uyarı alacaksınız. ” GELİŞMİŞ ” ve ardından ” Devam et … ” i tıklayarak bu sayfayı atlayınız.

Size verilen kullanıcı kimlik bilgilerinizle giriş yapın.

Windows için İstemci ve Yapılandırmayı İndir” seçeneğini tıklayın ve ardından indirme işlemi başlamalıdır.

İndirme bittikten sonra, kurulumu başlatmak için çift tıklayın.

Güvenlik Uyarısı üzerinde “Çalıştır” ı tıklayın.

Yükleyici başladıktan sonra “İleri” ye tıklayın.

Lisans sözleşmesini okuyun ve “Kabul Ediyorum” u tıklayın.

Uygulamanın yüklenmesini istediğiniz yerin konumunu doğrulayın ve ardından “Yükle” ye tıklayın.

Windows güvenlik açılır penceresinde “Yükle” ye tıklayın.

Yükleme işlemi tamamlandıktan sonra “İleri” ye ve sonra “Son” a tıklayın.

Artık SSL VPN İstemcisi yüklendiğinden, şimdi bağlantı kurabilirsiniz.

Gizli tepsi simgelerinize erişin,

Biri kırmızı olan 3 karesi olan simgeyi arayın…

VPN simgesini sağ tıklayın ve “Bağlan” ı seçin.

Kullanıcı adınız ve şifreniz ile giriş yapın.

Tepsi simgesinin Kırmızı’dan Yeşil’e geçip geçmediğini görerek bağlantınızı doğrulayın.

MailStore Arama İndekslerini Yeniden Oluşturma

Normalde, arama indekslerinin oluşturulması, bakımı ve kullanımı çok kolaydır, yani ne yöneticilerin ne de MailStore kullanıcılarının varlığını veya iç çalışmalarını bilmeleri gerekmemektedir.

Bununla birlikte, bazı durumlarda, bazı bakım gerekli olabilir.

Örneğin:

- Elektrik kesintisi nedeniyle,

- MailStore Server hizmetinin beklenmedik şekilde sonlandırılması nedeniyle

- Eksik ağ bağlantısı nedeniyle (yalnızca NAS’da depolamada),

- Dizin yapılandırmasındaki değişiklikler nedeniyle veya

- Arama dizinleri olmadan yedeklemeyi geri yüklerken.

Bu durumlarda arşiv, dizin ve ayarların artık senkronize olmadığı ve tek tek indekslerin yeniden oluşturulması gerektiği ortaya çıkabilir. Genel olarak, karşılık gelen bir hata mesajı görüntülenecektir.

Arama dizinlerini yeniden oluşturmak için lütfen şu şekilde ilerleyin:

- MailStore Client’ı başlatın ve yönetici olarak oturum açın (admin).

- Tıklayın Yönetimsel Araçlar> Depolama ve sonra ara Endeksleri .

- Yeniden oluşturulacak tüm arama dizinlerini kontrol edin.

- Arama İndekslerini Yeniden Oluştur’a tıklayın.

MailStore Arama İndekslerini Yeniden Oluşturma

MailStore için Eksik IFilters’ı Yükleme İşlemi

Merhabalar,

IFilters, mailler içinde arama yaparken mail ekleri içinde olan kelimeler içinde arama yapmanıza olanak sağlar, eğer aramalarınızda sorun yaşıyorsanız aşağıdaki makale sizin için yararlı olacaktır.

Genel olarak, IFilters, ilgili makinelere kurulan tüm uygulamalar için mevcuttur.

Örneğin, Microsoft Office 2013 yüklüyse, Microsoft Office belgeleri için uygun IFilter de yüklenir.

İlgili dosya türlerini dizine eklemek için MailStore Server bilgisayarında aşağıdaki IFilters’ı yüklemeniz gerekmektedir.

Not: MailStore’un yeni yüklenen IFilter’leri algılamasına izin vermek için IFilter yüklemesinden sonra MailStore Server hizmetini yeniden başlatın.

MailStore için Eksik IFilters’ı Yükleme İşlemi

- Düz Metin Dosyaları (TXT, CSV)

Bu dosya türlerinden sorumlu IFilter, varsayılan olarak Windows ile birlikte gönderilir. Bu seçeneğin devre dışı bırakılması durumunda, kayıt defteri değerleri yanlış olabilir. Kayıt defteri düzenleyicisini açın ve HKEY_LOCAL_MACHINE \ SOFTWARE \ Classes \ .csv \ PersistentHandler anahtarının varsayılan değerinin {5e941d80-bf96-11cd-b579-08002b30bfeb} olarak ayarlandığını doğrulayın ve gerekirse düzeltin. - Taşınabilir Belge Biçimi (PDF)

PDF eklerini dizine eklemek için, Adobe Acrobat Reader 11’i 32bit işletim sistemlerine veya 64 bit işletim sistemlerinde Adobe PDF iFilter’e yükleyin.

Önemli Uyarı: Adobe Acrobat Reader’ın daha yeni sürümleri bir IFilter içermiyor. Bu nedenle, lütfen Adobe Acrobat Reader 11’in otomatik güncelleme işlevini devre dışı bırakın. 64bit IFilter’ın kurulum talimatlarını not edin. Özellikle bin klasörünün PATH sistem değişkenine eklenmesi, indeksleme hızını artırır.

- Microsoft Office (97-2003), Microsoft Office (2007 ve üstü),

Tüm bu dosya türleri Microsoft Office 2010 Filtre Paketi tarafından desteklenmektedir. - Belge Biçimini Aç (Libre Office / Open Office)

Bu dosya türleri, OpenOffice veya LibreOffice’in çalışan bir kurulumunu gerektirir. - Test edilen en son sürüm LibreOffice 5.1.

Önemli Uyarı: Microsoft Office 2010 Filtre Paketi, Açık Belge Biçimi dosyalarını desteklemesine rağmen, dizin oluşturma bu IFilters ile çalışmaz.

IFilters hakkında ek bilgi, ilgili Wikipedia makalesinde bulunabilir .

Dosya Eklerinin İçeriği için Dizin Oluşturmayı Ayarlama

Standart yapılandırmada, MailStore Server, arama dizinlerindeki dosya eklerinin dosya adlarını içerir, ancak içeriklerini içermez.

MailStore Server’ın dosya eklerinin içeriğini aramasını sağlamak için, buna göre yapılandırılmalıdır.

Lütfen aşağıdakileri uygulayın:

- Başlangıç MailStore Client ve yönetici (olarak oturum yöneticisi).

- Tıklayın Yönetimsel Araçlar >Depolama ve sonra ara Endeksleri Ekler alanında Değiştir … ‘i tıklayın.

- Dosya türü gruplarını seçin veya Diğer Dosya Uzantıları altındaki metin alanında arşivlemek istediğiniz ek türlerinin dosya uzantılarının boşluk eklenmiş bir listesini girin.

- Ayarları kaydetmek için Tamam’a tıklayın.

MailStore Sunucu makinesinde IFilter yüklü olmayan dosya uzantıları eklendiyse, MailStore size bir bildirim görüntüler.

Yeni ayarlar şu an arşivlenmiş tüm e-postalar için geçerlidir. (Geçmiş arşivlemeler için geçerli değildir)

Ayarları geçmiş arşivlenmiş e-postalara uygulamak için dizinlerini yeniden oluşturabilirsiniz.

Dizin ve index oluşturma için blog içinde bir sonraki makalemize göz atabilirsiniz.

“MailStore Arama İndekslerini Yeniden Oluşturma”

GFI LanGuard ile Ağ Güvenliğinizi Zahmetsizce Yönetin

GFI LanGuard ile Ağ

güvenliğinizi zahmetsizce yönetin

Kurulumu ve kullanımı kolay olan GFI LanGuard®, güvenlik açığı değerlendirmeleri, yama yönetimi ve ağ ve yazılım denetimi yoluyla işinizin ağ güvenliği durumu hakkında kapsamlı bir genel bakış sağlamak için sanal güvenlik danışmanı olarak görev yapar.

Aşağıdaki GFI LanGuard özelliklerinden yararlanın:

![]() Eksiksiz bir ağ güvenlik paketi – Bağlantı noktası taraması, yama yönetimi, güvenlik açığı değerlendirmesi ve ağ denetiminin birleştirilmesi

Eksiksiz bir ağ güvenlik paketi – Bağlantı noktası taraması, yama yönetimi, güvenlik açığı değerlendirmesi ve ağ denetiminin birleştirilmesi

![]() Kolay ve hızlı TCP ve UDP bağlantı noktası tarama ve tanımlama

Kolay ve hızlı TCP ve UDP bağlantı noktası tarama ve tanımlama

![]() OVAL, SANS Top 20, antivirüs, anti-spyware ve özel değerlendirmeler dahil olmak üzere 60.000’den fazla güvenlik açığı değerlendirmesi

OVAL, SANS Top 20, antivirüs, anti-spyware ve özel değerlendirmeler dahil olmak üzere 60.000’den fazla güvenlik açığı değerlendirmesi

![]() Öğe envanteri – Ağınıza bağlı olduğunuzu bilmediğiniz cihazları bulun

Öğe envanteri – Ağınıza bağlı olduğunuzu bilmediğiniz cihazları bulun

![]() Exchange® Sunucular, Office® 365, Google® Uygulamaları ve Apple® Profil Yöneticisi gibi popüler iş hizmetlerine bağlı mobil cihazların otomatik değerlendirilmesi

Exchange® Sunucular, Office® 365, Google® Uygulamaları ve Apple® Profil Yöneticisi gibi popüler iş hizmetlerine bağlı mobil cihazların otomatik değerlendirilmesi

![]() Değişim yönetimi – Güvenlik ağınızı etkileyecek değişiklikler olduğunda sizi uyarır

Değişim yönetimi – Güvenlik ağınızı etkileyecek değişiklikler olduğunda sizi uyarır

![]() Hepsine hükmedecek bir çözüm – 4.000’den fazla güvenlik kritik uygulama ile entegre olur

Hepsine hükmedecek bir çözüm – 4.000’den fazla güvenlik kritik uygulama ile entegre olur

![]() Zamanlanmış port tarama sonuçları ile yeni güvenlik açıklarının otomatik tespitleri için karşılaştırmalar

Zamanlanmış port tarama sonuçları ile yeni güvenlik açıklarının otomatik tespitleri için karşılaştırmalar

![]() Birden fazla GFI LanGuard örneğinin (site) kullanıcılara, raporları tek bir web konsolundan tüm örneklerde görmesini sağlayan güçlü merkezi raporlama .

Birden fazla GFI LanGuard örneğinin (site) kullanıcılara, raporları tek bir web konsolundan tüm örneklerde görmesini sağlayan güçlü merkezi raporlama .

Ayrıca, GFI LanGuard ayrıca PCI-DSS, HIPAA, CIPA, SOX ve daha fazlası gibi teknik, yönetsel ve uyum standartlarına özel raporlar da dahil olmak üzere kapsamlı raporlamayı desteklemektedir.

Ağ güvenlik açıklarının otomatik tespiti

Otomatik ve merkezi yama yönetimi GFI LANguard Network Security Scanner (N.S.S.), ağınızı tüm potansiyel atak metotlarına karşı tarar. İşletim sistemi ve üzerinde çalışan uygulamaları analiz ederek tüm güvenlik açıklarını tespit eder. Başka bir deyişle ağınızdaki tüm açıkları belirler ve ağınız bu açıklar üzerinden saldırıya uğramadan size uyarı mesajları yollar.

Yama (Patch) Yönetimi GFI LANguard N.S.S ayrıca comple bir patch yönetim çözümüdür.

Tüm ağ tarandıktan, işletim sistemleri ve üzerilerindeki uygulamaların eksik güncellemeleri ve service pack seviyeleri tespit edildikten sonra, servis pack, patch ve güvenlik güncellemelerini ağ genelinde dağıtır. Ayrıca spesifik bir uygulamayı da dağıtabilirsiniz.

Neden GFI LANguard tercih edilmeli?

- Tek noktadan tüm ağınıza yama, güvenlik güncellemesi, service pack kurulumu yapar.

- Microsoft ürünleri ve pek çok third party (Adobe, Java, Firefox vb) desteklenir

- Size özel yazılımlar var ise uzaktan kurulumlarını gerçekleştirebilir.

- Tek hareket ile binlerce bilgisayaru güncelleyebilir.

- Detaylı güvenlik analiz raporları sunar.

- Network security scanner özelliği vardır.

- Ağınızı tüm güvenlik açıklarına karşı tarar (Windows ve Linux)

- Gereksiz paylaşım, açık portlar, bilgisayarlar üzerinde ki kullanılmayan kullanıcı hesaplarını tespit eder

- İşletim sistemi ve office eksik güvenlik güncellemeleri ve servis pack seviyelerini tespit eder ve yükler

- Kablosuz nokta/link tespiti ve USB cihaz taraması

- 1 numaralı Windows güvenlik tarayıcısı (voted by NMAP)

- Güvenlik açıklarını tespit eder çözüm önerilerinde bulunur

- Ağ üzerinde taramayı bitirdikten sonra, güvenlik açıklarını kategorize eder ve çözüm önerilerinde bulunur.

- Mümkün olan her noktada daha fazla bilgi ya da güvenlik açığı ile ilintili bir link ekler. Örneğin BugTraq ID ya da Microsoft Knowledge Base makale ID.

- Hızlı TCP/UDP port taraması ve servis parmak izi belirleme

- GFI LANguard N.S.S içerdiği hızlı TCP/IP ve UDP port tarama motoru ile ağınızı tarayıp gereksiz açık portları (www, ftp, telnet, smtp gibi) belirlemekle kalmaz, bu portlar arkasında çalışan servisleri tespit ederek herhangi bir saldırının olup olmadığını belirler.

ÜCRETSİZ 30 günlük deneme bugün alın!

Başarısız VSS yazıcıları için uygulanacak çözümler – Acronis VSS Doctor

Başarısız VSS yazıcıları için uygulanacak çözümler.

VSS hizmetlerinin çalışmaması yedek alama ve VSS işlemleri ile bağlantılı hizmetlerde doğru çalışamamamıza sebep olacaktır.

Bu sorunlar için aşağıdaki çözüm yolları kullanılabilir.

Başarısız VSS yazıcıları için uygulanacak çözümler – Acronis VSS Doctor

1-VSS sorunu tespiti…

Komut İstemi’ni Yönetici Olarak Çalıştır

( Başlat > Komut İstemi > Komut İstemi’ne sağ tıklayın ve Yönetici Olarak Çalıştır )

vssadmin list writers

Yukarıdaki komut senini vererek, VSS yazıcılarının hatalı olanını tespit edebilirsiniz.

Eğer vssadmin list writers komut çalıştırdığınızda işlem askıda kalıyor ve herhangi bir çıktı alamıyorsanız, bu bir sorun göstergesidir.

Birim Gölge Kopyası hizmeti SHADOW COPY vbg. kendisi veya bağımlı görevlerinden biri, VSS yazıcısının denetiminin başarısız olmasına sebep olabilir.

Bu hizmeti yeniden başlatmak genellikle bu durumu temizleyecektir. Hizmet yeniden başlatılmazsa, makinenin yeniden başlatılması gerekebilir.

2-Servisleri Yeniden başlatın.

Services.msc (Başlat > Çalıştır > services.msc) öğesini açın ve çalışan VSS ile ilgili hizmeti durdurun.

Akabinde vssadmin list writers komutunu çalıştırarak hataların düzelip düzelmediğini kontrol edin.

3-Sistemi yeniden başlatın.

4-Sorun hala devam ediyorsa Microsoft yad a diğer vss fix araçlarını deneyin.

Acronis VSS Doctor

https://www.acronis.com/en-us/personal/vss-diagnostic-free-tool/

Kaspersky Security Center 10 Yedek Alma ve Sunucu Taşıma İşlemi

Bazı durumlar da sunucu yedeği alma ve gerektiği taktirde Kaspersky Security Center sunucusunu bir başka sunucuya taşıma işlemleri gerekebilmektedir.

Bu gibi durumlarda aşağıdaki senaryoyu uygulayabiliriz…

Kaspersky sunucumuzda “Kaspersky Lab Backup Utility” uygulamasını çalıştırarak “Kaspersky Security Center” ‘ın bir yedeğini alarak başlayalım.

Kaspersky Security Center 10 Yedek Alma ve Sunucu Taşıma İşlemi

Önümüze gelen ekranı “Next” ile geçiyoruz.

Bu ekranda ise “Perform backup of Administration Server data” seçeneği ile yedekleme işlemine devam ediyoruz, bu şekilde KSC sunucumuzun tüm ayarları yedeklenmiş olacaktır.

Yedekleme için bir klasör seçebilir, dilediğiniz taktirde başka bir klasör oluşturabilirsiniz.

İsteğe göre yedeğinize bir Şifre belirleyebilirsiniz.

“Next” ile devam ediyoruz.

Yedekleme işlemi başladı…

Yedek boyutuna göre işlem süresi değişiklik gösterebilmektedir.

“İşlem başarı ile tamamlandı!” mesajı ile karşılaştığınız taktirde, yedekleme işlemlerimiz bitmiş olacaktır.

Resimde görüldüğü üzere yedek klasörümüz başarıyla oluşmuştur.

Şimdi bu klasörü taşıma yapacağımız sunucu üzerine kopyalıyoruz ve eski sunucumuzda yapacağımız son işlem için devam ediyoruz.

NOT:

Bu işlemin amacı sunucu IP adresi clientler’ın bağlantısı için kullanacağı ayarları yeni sunucu IP adresine yönlendirmek olacaktır.

Bu sayede artık client makinalar direktifleri ve görevleri updateleri vbg. yeni sunucu IP adresi üzerinden almaya başlayacaktır.

Aşağıdaki resimde görüldüğü gibi eski sunucumuzun üzerinde konsol açarak resimdeki gibi ilerleyerek, “Yönetim Sunucusunu Değiştir” adı altında bir görev oluşturarak bu sunucuyu diğer sunucu ile değiştireceğiz.

Bu işlem sırasında tüm clientler’ın görevi kabul ederek değişiklikleri aldıklarından emin olduktan sonra yeni sunucumuzdan clientler’ın yönetimine devam edebileceğiz.

“Next” ile önümüze gelen ekranda “Sunucu adresi” bölümüne yeni sunucumuzun statik IP adresini yazarak devam ediyoruz.

“Otomatik olarak oluşturulmuş hesap” ile devam edelim.

Görevi el ile başlatmayı seçerek devam ediyoruz.

Bir görev adı tanımlayarak devam edelim.

Resimdeki seçimleri yaparak devam ediyoruz.

Bu işlemden sonra sunucu işlem aktarımı gerçekleşmiş olacaktır.

Yeni sunucumuza geçerek, Kaspersky Lab Backup Utility” uygulamasını çalıştırıyoruz.

Elimizdeki yeni sunucuya taşıdığımız yedek klasörünü “Yönetim Sunucusu verilerini geri yükle” seçerek işlemleri tamamlıyoruz.

“Next ile geri yüklemeyi başlatalım.

Not: Geri yükleme işlemi sırasında yeni sunucuda KSC konsolu kapalı olması gerekmektedir.

Geri yükleme bittiği zaman KSC konsolunu açarak tüm ayarlarınızın geri yüklendiğini görebilirsiniz.

Artık yeni sunucu üzerinden devam edebilirsiniz.

WESTERN DIGITAL MY CLOUD EX2 NAS Cihazı Dosyaları Sızdırıyor.

WESTERN DIGITAL MY CLOUD EX2 NAS Cihazı Dosyaları Sızdırıyor.

Western Digital’in My Cloud EX2 depolama cihazları, kullanıcılar tarafından belirlenen izinler haricinde, dosyaları varsayılan olarak yerel ağdaki herhangi bir kişiye sızdırıyor. Public Internet üzerinden uzaktan erişim için yapılandırılmışsa, My Cloud EX2, sızan bağlantı noktasını ilk kez tanımlayan Trustwave’daki araştırmacılara göre, 9000 numaralı bağlantı noktasında bir HTTP isteği aracılığıyla dosyaları da sızdırıyor.

Çarşamba günü, Trustwave bulgularını yayınladı, “yeni bir My Cloud EX2 sürücüsünün varsayılan yapılandırması, kimliği doğrulanmamış yerel ağ kullanıcısının HTTP isteklerini kullanarak aygıttan tüm dosyaları almasına izin veriyor.”

Araştırmacılar, sızıntının, aygıt açıldığında otomatik olarak başlatılan aygıtın UPnP ortam sunucusundan kaynaklandığını söyledi. “Varsayılan olarak, kimliği doğrulanmamış kullanıcılar, aygıttan herhangi bir dosyayı tüm hak sahibi veya yönetici tarafından ayarlanan tüm izinleri veya kısıtlamaları atlayarak tamamen kapabilirler,” diye yazdı, bunu Trustwave güvenlik araştırması yöneticisi Martin Rakhmanov, My Cloud EX2’nin teknik analizinde belirtmiştir.

Araştırmacılar, Western Digital‘e yaptıkları araştırmaları açıkladığında şirketin, güvensiz varsayılan ayarların bir düzeltme gerektirmediğini söyledi. Bunun yerine, WD sadece kullanıcıların “ürün özelliğini kullanmak istemiyorlarsa” DLNA’yı kapatmasını önerir.

“Kimliği doğrulanmak zorunda değilsiniz. Önceden kimlik bilgilerini almak zorunda değilsiniz. Eğer My Cloud kapalı bir ağdaysa ya da açık internette (ve savunmasız port 9000 açıksa) olursa bir saldırganın her bir cihazdaki her bir dosyaya erişebiliyorsa, “Trustwave SpiderLabs’ın tehdit istihbarat yöneticisi olan Karl Sigler, “Aslında kullanıcılar için kimlik doğrulama ve erişim denetimleri sağlayan bir NAS verecekseniz, bu tür bir sahte DLNA bileşenini uygulamak için bir güvenlik açısından bir anlam ifade etmiyor” dedi.

Proof-of-Concept Attack

Sigler, Trustwave konsept kanıtı saldırısının, “TMSContentDirectory / Control” kaynağını isteyen 9000 numaralı bağlantı noktasına bir HTTP talebi veren bir rakip içerdiğini söyledi. Sigler, ayrıca “İstek, içinde Gözat eylemi ile XML içermelidir” içermelidir dedi.

UPnP sunucusu, cihazdaki dosyaların bir listesi ile cevap verecektir. Ardından, saldırganın toplanan yanıttan URL’leri kullanarak gerçek dosyaları cihazdan almak için sonraki HTTP isteklerini kullandığını söyledi.

“My Cloud EX2’de çocuklarınızın fotoğraflarının kilitlendiğinden ve yalnızca cihazla gerçekte doğrulanmış bir kişinin bulunabildiğinden emin olmak için izinler ve kimlik bilgilerini ayarlayabilmeniz önemli değil. Trafiğin My Cloud (EX2) cihazıyla nasıl çalıştığını bildiğinizde, izinler dikkate alınmaksızın cihazdaki herhangi bir dosyayı beslemesini sağlayabilirsiniz. Bu, bu aygıta özgü yeni bir şey. ”

WD, NAS ürünlerinde bulunan güvenlik açıkları için yabancı değil . Şirket, My Cloud ağ depolama cihazlarında bazı kritik güvenlik hatalarını yandı, en ciddi olanı uzak saldırganların cihaza sınırsız erişim sağlayabilmesini sağladı.

Ocak ayında, GulfTech’teki araştırmacılar, uzak saldırganların savunmasız bir WD NAS’a bir gönderi talebi göndermelerine izin veren, savunmasız depolama aygıtlarında çalışan sunucuya rasgele bir dosya yüklemelerini sağlayan bir arka kapı güvenlik açığı buldu.

GulfTech ayrıca cihazın hardcoded yönetici kimlik bilgilerini içeren bir arka kapı keşfetti. Trustwave, Trendmicro ve diğerleri tarafından bulunan diğer kusurlar, siteler arası talep sahteciliğini, komut enjeksiyonunu, hizmet reddi ve bilgi ifşasını içermiştir.

Trustwave, güvenlik açığını 26 Ocak’ta bulduklarını söyledi. Kullanıcı verilerini korumak için DLNA’yı kapatmanızı öneririz.

Fiyatlar için : http://datakey.com.tr/iletisim/

ARES Kudo ile Bulut Üzerinde CAD Dosyalarını Görüntüleyin ve Paylaşın

Graebert firmasının kurucusu Robert Graebert tarafından 2013 yılında tanıtılan ARES Kudo ile çizimlerinizi, Bulut’a göndererek mobil telefonunuzdan, tabletinizden ya da bilgisayarınızdan açabilirsiniz. Graebert’in bulut tabanlı CAD çözümü Onshape® ile olan işbirliği sayesinde, Ares Kudo’nun benzerleri arasında öncül olduğu söylenebilir.

ARES Kudo ile Bulut Üzerinde CAD Dosyalarını Görüntüleyin ve Paylaşın

Graebert’in CAD tabanlı program kullanıcıları için devrim niteliğinde olan yazılımı ARES Kudo, Windows, MacOS® ve Linux ile ARES Touch ise Android® ve iOS® ile tamamen bağlantılıdır.

Bulut tabanlı online çözümümüz, .dwg uzantılı dosya görüntüleme ve düzenleme seçenekleriyle kullanıcılarına çeşitli olanaklar sunmaktadır. Zengin .dwg düzenleme komutlarının yanı sıra ARES Kudo, Windows tabanlı uygulamalarını Bulut’a taşımak isteyen geliştiriciler için de kolaylaştırıcı bir yazılımdır. ARES Kudo’nun programlama arayüzü, C ++ veya Lisp gibi CAD uygulamalarının geliştiricileri tarafından yaygın olarak kullanılan programlama dillerini de desteklemektedir. ARES Kudo; Box®, Dropbox® veya Google® Drive gibi en popüler Bulut uygulamaları ile de entegre olarak kullanabilir.

ARES Kudo’nun Yeni Sürümle Birlikte Daha da Gelişen Özellikleri

ARES Kudo, ARES Commander ve ARES Touch Bulut’un çevikliği ile güçleniyor:

- Buluttaki tüm DWG dosyaları için “Hub”

Dosyalarınızı bulut depolama alanına yüklemek, merkezi bir yerden taramak veya aramak için ARES Kudo’yu kullabilirsiniz.

- Basit bir İnternet tarayıcısı üzerinden herhangi bir cihazda DWG uzantılı çizimlerinize erişin

ARES Kudo üzerinden çizimlerinize ulaşmak için, www.kudo.graebert.com adresinden giriş yapabilir ve tüm dosyalarınıza anında erişebilirsiniz.

- Bir projenin cihazlar ve kullanıcılar genelinde sürekliliği

ARES Kudo’nun ARES Commander ve ARES Touch ile entegrasyonu sayesinde, aynı proje üzerinde işbirliği yapan tüm kullanıcılar zaman kaybetmeden dosyalarını güncellerler.

- Geliştirilmiş işbirliği ve iş akışları

Basit bir URL uzantısı ile dış kullanıcıların projeyi görebilmeleri kolaylıkla sağlanabilir.

Graebert ayrıca yakın zamanda ARES Kudo’nun, Bentley® MicroStation®’ın .dgn dosyaları veya Autodesk® Revit®’in .rvt dosyaları gibi farklı uzantılı dosyaları da destekleyip okuyabileceğini belirtmektedir. Bu nedenle ARES Kudo’nun, .dwg dosyalarını düzenlemenin yanı sıra, ARES Kudo, bir projenin tüm dosyaları için izleyici ve merkez olma tutkusu devam etmektedir.

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

Ares Commander’daki Taralı Alanlarda (Hatch) “Trim” ve “PowerTrim” Nasıl Yapılır?

Ares Commander’daki Taralı Alanlarda (Hatch) “Trim” ve “PowerTrim” Nasıl Yapılır?

Diğer Cad tabanlı programlarda çok daha fazla zaman alan “trim” işlemi, ARES Commander’da oldukça kolaydır. ARES Commander ile gradientli ve hatchli alanları rahatlıkla “trim”leyebilirsiniz. Taralı alanlarınız “trim”den sonra ilişkiselliğini kaybetmeyecek, gradyan ya da taralı haliyle tek bir obje olarak kalmaya devam edecektir.

ARES Commander’da taralı alan (hatch) ya da gradyan (gradient) alanı “trim”lemek için öncelikle;

- kesmek istediğiniz alana referans olacak bir çizgi, bir yay vb. çizmeniz,

- “trim” komutunu seçmeniz (Aynı AutoCad’de olduğu gibi komut satırına tr yazıp “enter”a basarak ya da panelden seçerek “trim” komutuna giriş yapabilirsiniz.)

- ardından silmek istediğiniz alanı seçmeniz gerekmektedir.

Üstte belirtilen adımlar takip edildiğinde, “trim” işlemi yapılmış olacaktır.

ARES Commander programının Yeni Özelliği: PowerTrim

Cad tabanlı çizim programları için önemli bir yenilik olarak görülebilecek “PowerTrim” komutu ile, herhangi bir referans belirtmenize gerek kalmadan;

- PowerTrim komutuna girip, (Komut satırına “PowerTrim” yazıp “enter”a basarak ya da panelden seçerek “PowerTrim” komutuna giriş yapabilirsiniz.)

- farenin sol tuşuna basılı tutarak

istediğiniz alanları kolayca “trim”leyebilirsiniz.

ARES Commander’ın özellikleri hakkında daha fazla bilgi edinmek için, sağ üstteki düğmeyi kullanarak veya F1 tuşuna basarak YARDIM’ı ziyaret edebilirsiniz.

ARES Commander ile ilgili daha ayrıntılı bilgi almak isterseniz [email protected] adresinden bizimle iletişime geçebilirsiniz.

Acronis, bugün Google Cloud ile yeni bir stratejik ortaklığı olduğunu açıkladı.

Acronis, bugün Google Cloud ile yeni bir stratejik ortaklığı olduğunu açıkladı ve teknoloji deviyle bütünleşerek yedekleme çözümlerini geliştirme niyetini ortaya koydu.

Acronis, iş ortaklarının ve müşterilerinin hem en kapsamlı veri koruma hem de mevcut en esnek veri yönetimi seçeneklerini sunma konusundaki taahhüdünde, ortaklığın mantıklı bir adım olduğunu söyledi.

Veri koruma çözümleri halihazırda bir dizi genel bulut sağlayıcısı, popüler hosting otomasyon platformları ve uzaktan izleme ve yönetim araçları ile yerel entegrasyon sunduğundan, Acronis için bu listenin bir diğer adıdır.

Acronis, bugün Google Cloud ile yeni bir stratejik ortaklık olduğunu açıkladı.

Google Cloud ile yapılan anlaşma, Acronis’in iş ortaklarının ve müşterilerin verilerini depolayabileceği bulut bölgelerinin sayısını, daha fazla sayıda ülkede kullanıcılara hızlı yükleme hızları ve veri egemenliğinin yanı sıra önemli ölçüde artıracaktır.

Acronis’in yedekleme, felaket kurtarma ve dosya senkronizasyonu ve paylaşım çözümlerinin gelecekteki sürümleri, zaten kullanılan milyonlarca müşteriye kolay ve hızlı veri koruma hizmeti sunarak iş ortaklarının işlerini büyütmelerine olanak tanıyan geliştirmelerle birlikte Google Cloud Platform’la entegre edilecek. Google Cloud Platformu.

Acronis başkanı John Zanni, “Google Cloud’un Acronis yedekleme ürünleriyle entegrasyonu kullanıcılarımızdan gelen en iyi taleplerden biri” diyor.

“Kamu bulut altyapısına yatırım yapan birçok işletme var. Onları Acronis ile kullanmasını kolaylaştırıyoruz. ”

Zanni, Google Cloud Platform’a kolay erişimin, kullanıcıların Kurtarma Zamanı Hedeflerini (RTO) azaltabilmelerini ve özellikle felaket kurtarma durumlarında Hizmet Seviyesi Anlaşması (SLA) hedeflerine ulaşabilmelerini sağlamanın daha fazla yararlarından söz ediyor.

Acronis, ortaklığın Google Cloud Platform’da çalışarak müşterilerinin veri koruma ihtiyaçlarını karşılamasına yardımcı olabilecek iş ortaklarına etkin bir şekilde yeni fırsatlar ve esneklik sağladığını ve Google’ın binlerce Acronis’in ortaklarını memnuniyetle karşılayacağından, yalnızca Acronis için fayda sağlamayacağını belirtti. ve pazardaki penetrasyonunu potansiyel olarak genişletir.

Google Cloud stratejik teknoloji ortakları direktörü Adam Massey, “Daha fazla esnekliğin, performansın ve ekonominin yanı sıra, müşterilerin daha fazla esneklik, performans ve ekonomi sunması nedeniyle depolama ürünlerimizden faydalandıklarını görüyoruz” diyor.

“Sektörde lider bir lider olan Acronis ile iş ortaklığı yaparak, müşterilerin veri koruma yolculuğunu daha da kolaylaştırmayı umuyoruz” dedi.

Siber güvenlik nedir? Siber güvenlik stratejisi nasıl oluşturulur?

Organizasyonlar bilgi sistemleri ve verileri için birçok tehditle karşı karşıyadır. Siber güvenliğin tüm temel unsurlarını anlamak, bu tehditleri karşılamanın ilk adımıdır.

Siber güvenlik, bilginin bütünlüğünü, gizliliğini ve kullanılabilirliğini (ICA) sağlama pratiğidir. Sabit sürücü arızaları veya elektrik kesintileri gibi kazalardan ve rakiplerin saldırılarına karşı savunma ve kurtarma becerisini temsil eder.

İkincisi senaryo çocuklarından hackerlara ve gelişmiş kalıcı tehditler (APT’ler) yürütebilecek suçlu gruplara kadar herkesi içeriyor ve bunlar şirket için ciddi tehditler yaratıyor.

İş sürekliliği ve felaket kurtarma planlaması, siber güvenlik için uygulama ve ağ güvenliği açısından kritik öneme sahiptir.

Güvenlik, kurum genelinde akılda olmalı ve üst yönetimden bir görevli ile birlik içinde olmalıdır.

Şu anda yaşadığımız bilgi dünyasının kırılganlığı, güçlü siber güvenlik kontrolleri gerektiriyor. Yönetim, tüm sistemlerin belirli güvenlik standartlarına göre oluşturulduğunu ve çalışanların uygun şekilde eğitildiğini görmelidir. Örneğin, tüm kodların hataları vardır ve bu hataların bazıları güvenlik kusurlarıdır. Her şeyden önce geliştiriciler sadece insan.

Siber güvenlik nedir? Siber güvenlik stratejisi nasıl oluşturulur?

Güvenlik eğitimi

İnsan her zaman siber güvenlik programındaki en zayıf unsurdur. Geliştiricilerin güvenli bir şekilde kodlanmasına yönelik eğitim, güçlü bir güvenlik duruşuna öncelik vermek için eğitim operasyon personelini eğitin, son kullanıcılara phishing e-postalarını ve sosyal mühendislik saldırılarını tespit etmeye yönlendirin – siber güvenlik farkındalıkla başlar.

Güçlü kontroller olsa bile tüm şirketler bir tür siber saldırı yaşayacaklar…

Saldırgan her zaman en zayıf bağlantıyı kullanır ve çoğu zaman “siber hijyen” olarak adlandırılan temel güvenlik görevlerini yerine getirerek birçok saldırı kolayca önlenebilir. Cerrah hiçbir zaman ellerini yıkamadan ameliyathaneye girmeyecektir. Benzer şekilde, bir işletmenin, güçlü kimlik doğrulama uygulamalarının sürdürülmesi ve hassas verilerin açık bir şekilde erişilebildiği depolama gibi siber güvenlik bakımının temel unsurlarını yerine getirme görevi ve önceliği vardır.

İyi bir siber güvenlik stratejisinin, bu temellerin ötesine geçmesi gerekiyor…Sofistike bilgisayar korsanları, çoğu savunmayı atlatabilir ve saldırı yüzeyi – bir saldırganın bir sisteme giriş yapabilmesinin yolu veya “vektörleri” sayısı, çoğu şirket için genişliyor. Örneğin, bilgi ve fiziksel dünya bir araya geliyor ve suçlular ve ulus devlet casusları artık araba, enerji santralleri, tıbbi cihazlar, hatta IoT buzdolabınız gibi siber-fiziksel sistemlerin ICA’sını tehdit ediyor. Benzer şekilde, bulut bilişimine yönelik eğilimler, iş yerinizde kendi cihazınızı (BYOD) politikalarınızı getiriyor ve işlerin (IoT) gelişmekte olan interneti yeni zorluklar yaratıyor. Bu sistemleri savunmak hiç bu kadar önemli olmamıştı.

Siber güvenliğin daha da karmaşık hale getirilmesi, tüketici mahremiyetinin etrafındaki düzenleyici iklimdir. Avrupa Birliği Genel Veri Koruma Yönetmeliği (GDPR) gibi sıkı düzenleyici çerçevelere uygunluk, kuruluşların GSYİH ve diğer düzenlemelerin gizlilik ve güvenlik görevlerini yerine getirmelerini sağlamak için yeni türden roller de talep etmektedir.

Sonuç olarak, siber güvenlik uzmanları için artan talep, nitelikli adaylarla pozisyonları doldurmak için mücadele eden yöneticileri işe alıyor. Bu mücadele, organizasyonların en büyük risk alanlarına keskin bir şekilde odaklanmasını gerektirir.

Siber güvenlik türleri

Siber güvenliğin kapsamı geniş. Çekirdek alanlar aşağıda açıklanmıştır ve iyi bir siber güvenlik stratejisi bunların hepsini dikkate almalıdır.

Kritik altyapı

Kritik altyapı, elektrik şebekesi, su arıtma, trafik ışıkları ve hastaneler de dahil olmak üzere toplumun dayandığı siber-fiziksel sistemleri içerir. Bir santralin internete sokulması, örneğin, siber saldırılara karşı savunmasız hale getirir. Kritik altyapıdan sorumlu kuruluşlar için çözüm, güvenlik açıklarını anlamak ve bunlara karşı korumak için gereken özeni göstermektir. Diğer herkes, bağımlı oldukları kritik altyapıya yönelik bir saldırının onları nasıl etkileyebileceğini değerlendirmeli ve ardından bir acil durum planı geliştirmelidir.

Ağ güvenliği

Ağ güvenliği, izinsiz girişlere ve kötü niyetli içerideki kişilere karşı koruma sağlar. Ağ güvenliğinin sağlanması sık sık takas gerektirir. Örneğin, fazladan girişler gibi erişim kontrolleri gerekli olabilir, ancak verimliliği yavaşlatabilir.

Ağ güvenliğini izlemek için kullanılan araçlar çok fazla veri üretiyor – çoğu zaman geçerli uyarılar kaçırılıyor. Ağ güvenliği izlemesinin daha iyi yönetilmesine yardımcı olmak için güvenlik ekipleri, anormal trafiği işaretlemek ve tehditleri gerçek zamanlı olarak uyarmak için giderek artan oranda makine öğrenimini kullanıyor.

Bulut güvenliği

İşletmenin buluta geçişi yeni güvenlik sorunları yaratıyor. Örneğin, 2017, kötü yapılandırılmış bulut örneklerinden neredeyse haftalık veri ihlallerini gördü. Bulut sağlayıcılar, kurumsal kullanıcıların verilerinizi daha iyi bir şekilde güvence altına almasına yardımcı olacak yeni güvenlik araçları oluşturuyor, ancak alt satırda kalanlar: Siber güvenliğe gelince, bulutta hareket etmek, durum tespiti yapmak için her derde deva değil.

Uygulama güvenliği

Uygulama güvenliği (AppSec), özellikle web uygulama güvenliği, saldırıların en zayıf teknik noktası haline geldi, ancak birkaç kuruluş tüm OWASP Top Ten web açıklarını yeterli ölçüde hafifletti. AppSec güvenli kodlama uygulamaları ile başlar ve fuzzing ve penetrasyon testleri ile artırılmalıdır.

Hızlı uygulama geliştirme ve bulutlara dağıtım, DevOps’un yeni bir disiplin olarak gelişini gördü. DevOps ekipleri tipik olarak iş gereksinimlerini güvenlik üzerinde önceliğe alır; bu, tehditlerin çoğalması göz önüne alındığında büyük olasılıkla değişecek bir odak noktasıdır.

Nesnelerin İnterneti (IoT) güvenliği

IoT, cihazlar, sensörler, yazıcılar ve güvenlik kameraları gibi çok çeşitli kritik ve kritik olmayan siber fiziksel sistemleri ifade eder. IoT cihazları sık sık güvensiz bir durumda gönderilir ve hiçbir güvenlik tehdidi içermez, yalnızca kullanıcıları için değil, aynı zamanda internette başkalarına da tehditler oluşturur, çünkü bu aygıtlar genellikle kendilerini bir botnet’in parçası bulurlar. Bu, hem ev kullanıcıları hem de toplum için benzersiz güvenlik sorunları ortaya çıkarmaktadır.

Siber tehdit türleri

Yaygın siber tehditler üç genel kategoriye ayrılır:

Gizliliğe Karşı Saldırılar: Bir hedefin kişisel bilgileri çalmak veya kopyalamak, kredi kartı sahtekarlığı, kimlik hırsızlığı veya bitcoin cüzdanlarını çalmak gibi çeşitli bahçe saldırıları dahil olmak üzere kaç tane siber saldırının başladığıdır. Ulus devlet casusları, çalışmalarının önemli bir bölümünü, siyasi, askeri veya ekonomik kazanç için gizli bilgileri elde etmek için gizlilik saldırıları yaparlar.

Dürüstlükle ilgili saldırılar: Ortak adıyla da bilinen sabotaj, dürüstlük saldırıları, bilgi veya sistemleri yozlaştırmaya, zarar vermeye veya yok etmeye ve onlara güvenen insanlara saldırmaya çalışır. Bütünlük saldırıları sübtil olabilir – buradaki bir yazım hatası, birazcık ortada – ya da bir eğik çizgi ve bir hedefe karşı sabotaj kampanyasını yakabilir. Failler, senaryo çocuklarından ulus devlete saldırganlara kadar değişebilir.

Kullanılabilirliğe İlişkin Saldırılar: Bir hedefin verilere erişmesini engellemek en sık olarak günümüzde fidye yazılımı ve hizmet reddi saldırıları şeklinde görülmektedir. Ransomware bir hedefin verilerini şifreler ve şifresini çözmek için bir fidye talep eder. Genellikle dağıtılmış hizmet reddi (DDoS) saldırısı biçimindeki bir hizmet reddi saldırısı, bir ağ kaynağını isteklerle doldurarak, kullanılabilir olmamasını sağlar.

Aşağıda bu saldırıların gerçekleştirildiği araçlar açıklanmaktadır.

Sosyal mühendislik

Saldırganlar, bir insanı hackleyebilecekleri bir bilgisayarı hacklemeyecekler. Genellikle fidye yazılımı sunmak için kullanılan sosyal olarak tasarlanmış kötü amaçlı yazılımlar, 1 numaralı saldırı yöntemidir (bir arabellek taşması, yanlış yapılandırma veya ileri düzey istismar değildir). Bir son kullanıcı, genellikle güvendikleri ve sık ziyaret ettikleri bir web sitesinden bir Truva atı programını çalıştırmaya kandırılır. Devam eden kullanıcı eğitimi, bu saldırıya karşı en iyi önlemdir.

Phishing saldırıları

Bazen birisinin şifresini çalmanın en iyi yolu onları ifşa etmek için kandırmaktır. Bu, kimlik avının olağanüstü başarısı için geçerlidir. Güvenlik konusunda iyi eğitilmiş akıllı kullanıcılar bile bir e- dolandırıcılık saldırısına uğrayabilir. Bu yüzden en iyi savunma iki faktörlü kimlik doğrulamasıdır (2FA) – çalınan bir parola, bir güvenlik görevlisi gibi ikinci bir faktör olmadan bir saldırganın veya kullanıcının telefonundaki yumuşak jetonlu kimlik doğrulayıcı uygulamasını değersiz kılar.

Gönderilmemiş yazılım

Bir saldırgan size karşı sıfır günlük bir istismar uygularsa kuruluşunuzu suçlamak zordur, ancak yamada başarısızlık durum tespiti yapmamanın birçok başarısızlığına neden olur. Bir güvenlik açığının açıklanmasından sonra aylar ve yıllar geçerse ve kuruluşunuz bu güvenlik düzeltme ekini uygulamamışsa, kendinizi ihmal suçlamalarına maruz bırakırsınız. Yama, yama, yama.

Sosyal medya tehditleri

Catfishing sadece buluşma sahnesi için değil. İnanılmaz çorap kukla hesapları, LinkedIn ağınız üzerinden yollarını açabilir. Eğer profesyonel kişilerinizin 100’ünü bilen biri işiniz hakkında bir konuşma yaparsa, bunu tuhaf düşünecek misiniz? Gevşek dudaklar gemileri batırır. Expect sosyal medya casusluk hem endüstriyel ve ulus-devlet çeşitli.

Gelişmiş kalıcı tehditler

Ulus devlet düşmanlarından bahsetmişken, kuruluşunuz onlara sahip. Şirket ağınızda birden fazla APT saklambaç oynuyorsa şaşırmayın. Bir yere, herhangi bir yere uzaktan ilginç bir şey yapıyorsanız, güvenlikli konumunuzu gelişmiş APT’lere karşı düşünmeniz gerekir. Bu yer, teknoloji alanında olduğundan daha değerli değil, değerli entelektüel mülkiyete sahip bir endüstri, pek çok suçlu ve millet çalmaya cüret etmeyecek.

Siber güvenlik kariyerleri

Güçlü bir siber güvenlik stratejisi yürütmek, doğru insanları yerinde kullanabilmenizi gerektirir. Profesyonel siber güvenlik halkına olan talep, C-paketinden, ön hatlarda çalışan güvenlik mühendislerine kadar hiç bu kadar yüksek olmamıştı. Güvenlik liderleri, şirket verilerini korumak organizasyonlar için kritik öneme sahip olduğundan, C-suite ve toplantı odalarına doğru yol alırlar. Bir baş güvenlik görevlisi (CSO) veya bilgi güvenliği yetkilisi (CISO) artık ciddi bir organizasyonun sahip olması gereken temel bir yönetim pozisyonudur.

Roller de daha uzmanlaştı. Generalist güvenlik analisti günleri hızla kayboluyor. Günümüzde bir penetrasyon test cihazı, güvenlik konusundaki duyarlılığı test etmek için uygulama güvenliğine veya ağ güvenliğine veya kimlik avı yapan kullanıcılara odaklanabilir. Olay yanıtı 7 gün 24 saat sizi görebilir. Aşağıdaki roller herhangi bir güvenlik ekibinin temelidir.

CISO’su / CSO

CISO’su bir kuruluşun IT güvenlik departmanı ve ilgili personelin işlemlerini denetleyen bir C-düzey yönetim yöneticisidir. CISO, bir kuruluşun bilgi varlıklarını korumak için strateji, operasyonlar ve bütçeyi yönetir ve yönetir.

Güvenlik analisti

Ayrıca siber güvenlik analisti, veri güvenliği analisti, bilgi sistemleri güvenlik analisti veya BT güvenlik analisti olarak da adlandırılan bu rol, genellikle şu sorumluluklara sahiptir:

- Güvenlik önlemlerini ve kontrollerini planlayın, uygulayın ve yükseltin.

- Dijital dosyaları ve bilgi sistemlerini yetkisiz erişime, değiştirmeye veya yok olmaya karşı koruyun.

- Verileri koruyun ve güvenlik erişimini izleyin.

- İç ve dış güvenlik denetimlerini yürütmek.

- Ağı yönet, saldırı tespit ve önleme sistemleri.

- Kök nedenlerini belirlemek için güvenlik ihlallerini analiz edin.

- Kurumsal güvenlik politikalarını tanımlayın, uygulayın ve sürdürün.

- Dış satıcılarla koordine güvenlik planları.

Güvenlik mimarı

İyi bir bilgi güvenliği mimarı, iş ve teknik dünyaları aşıyor. Rol, sektöre göre detaylarda değişiklik gösterebilirken, bir kuruluşun bilgisayar ve ağ güvenliği altyapısını planlamak, analiz etmek, tasarlamak, yapılandırmak, test etmek, uygulamak, desteklemek ve desteklemekle görevli üst düzey bir çalışanın görevidir. Bu, işletmeyi teknoloji ve bilgi ihtiyaçları ile ilgili kapsamlı bir bilinçle bilmeyi gerektirir.

Güvenlik mühendisi

Güvenlik mühendisi tehditlerden bir şirketin varlıklarını koruma ön saflarda olduğunu. İş, güçlü teknik, organizasyonel ve iletişim becerileri gerektirir. BT güvenlik mühendisi nispeten yeni bir iş unvanıdır. Odak noktası, BT altyapısı içinde kalite kontrolü üzerinedir. Bu, ölçeklenebilir, güvenli ve sağlam sistemleri tasarlamayı, inşa etmeyi ve korumayı içerir; operasyonel veri merkezi sistemleri ve ağları üzerinde çalışmak; organizasyonun gelişmiş siber tehditleri anlamasına yardımcı olmak ve bu ağları korumak için stratejiler yaratmaya yardımcı olmak.

J.M. Porup

MailStore Sürüm 11 Yayınlandı

MailStore Sürüm 11 : Uyum, E-posta Yönetimi ve Güvenlik 18/04/2018

Bugünden itibaren, e-posta arşivleme için yazılımımızın 11 versiyonu indirilmeye hazır.

MailStore Server ve MailStore Home için daha fazla geliştirmenin yanı sıra , MailStore Servis Sağlayıcı Sürümü (SPE) , özellikle kayıtlı servis sağlayıcılara sunulan önemli geliştirmeler ve yeni özellikler içerir. Ürünlerimizin devam eden gelişiminin odağı, güvenliğin sürekli olarak iyileştirilmesi olmuştur. Optimize edilmiş e-posta yönetimine uyumluluk özelliklerinin iyileştirilmesi eşlik ediyor.

MailStore Sürüm 11 Yayınlandı

Ne yeni özellikler hem Mailstore Server hem de SPE’yi etkiler?

Mühendislik Direktörü Daniel Weuthen, “Sürüm 11’de, ürünlerimizde kullanım için temel olarak geliştirmeler gerçekleştirdik” diyor. “AB Genel Veri Koruma Yönetmeliğinin uygulanması ışığında, bu gelişme döngüsünün odağı, özellikle uyumluluk özelliklerinin genişletilmesi ve e-posta yönetiminin iyileştirilmesi üzerinde olmuştur. Ayrıca, müşterilerimiz çok sayıda güvenlik özelliğinden faydalanacaktır. Bu sayede, müşterilerimize e-posta arşivleme için mümkün olan en yüksek düzeyde güvenlik sağlama hedefimizi gerçekleştirmekteyiz . ”

KOBİ’lerde kullanım için olan yazılımımız, müşterilerimizin gelecekteki GSYİH’nin gerekliliklerini yerine getirmelerine yardımcı olabilecek, özellikle de kişisel verilerin silinmesine (silme hakkı) sahip olmalarına yardımcı olabilecek yüksek düzeyde gelişmiş saklama politikaları içermektedir. Bu şekilde, yöneticiler artık bireysel yönergeleri ayarlayabilir, böylece e-postaların ne kadar süreyle arşivlendiğini tam olarak kontrol edebilirler. Artık, e-postaların arşivden otomatik olarak silinip silinmediğini ve kendilerinin, çeşitli ulusal yasaların gerektirdiği saklama politikalarına uymalarına yardımcı olup olmadıklarını kendileri belirleyebilirler.

V11 artık son derece gelişmiş saklama politikaları içeriyor

Güvenlik nedeniyle, müşterilerimizin her zaman yazılımımızın en güncel sürümüyle çalışmasını öneriyoruz. MailStore Web Erişiminin güncel olduğundan ve en yeni güvenlik güncelleştirmelerinin yüklendiğinden emin olmak için, MailStore Server’ları ve SPE’nin Web Erişimi otomatik olarak kendilerini güncelleyecektir.

MailStore Server ve SPE artık güvenli veri aktarımı için hibrit şifreleme protokolü Taşıma Katmanı Güvenliği (TLS) 1.1 ve TLS 1.2’yi desteklemektedir. Bu, güvenlik seviyesinde önemli bir artışa neden olur. Bu, entegre IMAP sunucusuna ilişkin yeni bir özelliğe de dokunur: Sürüm 11’den, güvenli olmayan bir bağlantı üzerinden kimlik doğrulaması artık mümkün değildir.

MailStore Sunucusu: Yedekleme uyarısı

Bir şirketin BT stratejisi, e-posta arşivlerinin düzenli yedeklerini içermelidir. MailStore Server yöneticileri, bugün yayınlanan Sürüm 11’deki bir yedekleme uyarısından yararlanabilir. Bir yedeklemenin unutulmaması için, yöneticiler gösterge tablosunda ve durum raporunda bir yedeklemenin gerekli olduğunu hatırlatan bir uyarı alırlar.

MailStore Server yöneticileri, Sürüm 11’deki bir yedekleme uyarısından yararlanabilir

SPE tarafından sunulan yeni özellikler nelerdir?

Bu geliştirme sürecinde, “hizmet olarak” e-posta arşivleme yazılımımızın çeşitli özellikleri sağlanmıştır: Bunlar arasında, servis sağlayıcının tarafında SPE yöneticisi için yazılımı güncel tutmayı kolaylaştıran otomatik bir güncelleme kontrolü bulunmaktadır. MailStore 11’de, hizmet sağlayıcısı yöneticisi, yazılımın yeni bir sürümü mevcut olduğunda, isteğe bağlı olarak e-posta yoluyla Yönetim Konsolu’nun kontrol panelinde bir bildirim yoluyla öğrenir. Ayrıca, hizmet sağlayıcının SPE yöneticisi yalnızca sınırlı erişime sahiptir: Sürüm 11’den itibaren, yalnızca yöneticinin SPE’nin müşteri tarafında işlenen işlerini görüntüleyebilir ve yalnızca kendi işlerini düzenleyebilir ve gerçekleştirebilir.

MailStore Ana Sayfası

Güncellemenin bu sefer özellikle ticari çözümlerimize yönelik olmasına rağmen, MailStore Home, özel kullanım için ücretsiz yazılımımız bir yenilik sunuyor: Premium kardeşleri gibi MailStore Home’da arşiv tarihine göre arama yapmak mümkün. Hasarlı arşiv daha kolay ve hızlı bir şekilde yapılmıştır.

MailStore Home’da arşiv tarihine göre arama yapın

Kullanılabilirlik

Mailstore Server ve SPE’nin 11 sürümü, mevcut web sitelerinde geçerli Güncelleme ve Destek Hizmeti sözleşmeleri bulunan tüm mevcut müşteriler için ücretsiz olarak hemen indirilebilir. Güncelleme ve Destek Hizmeti sözleşmelerinin süresi dolmuş olan müşteriler, bunları bir ücret karşılığında mevcut olan bir yükseltme yoluyla yenilemeli ve yeni sürüme güncellemelidir.

MailStore 11 Changelog

MailStore yenilikler 11.0 18/04/2018

- Tutma Politikaları: Bir dizi saklama ilkesi oluşturarak, yöneticiler arşivdeki farklı mesaj türlerinin ne kadar süre boyunca saklandığını ve mesajların tutma süresinin sonunda otomatik olarak kaldırılıp kaldırılmayacağını tam olarak kontrol eder. Her mesaj için yöneticiler, mevcut saklama ayarlarının bu mesajı nasıl etkilediğini kontrol edebilir.

- Önceki bir sürümden varolan bir global saklama süresi, ilgili bir saklama politikasına geçirilir. Ayrıca, günlük olarak tutma politikalarını işlemek için yeni bir iş yaratıldı.

- Yönetim API’sı: GetRetentionPolicies ve SetRetentionPolicies yöntemleri eklendi. GetComplianceConfiguration ve SetComplianceConfiguration öğesinden kaldırılan “globalRetentionTimeYears” parametresi.

- Belirli koşullar altında, gösterge tablosunda ve durum raporlarında, arşivi düzenli olarak yedeklemenin yönetimini hatırlatan bir uyarı gösterilir. Uyarı, dahili veya harici yedekleme araçlarının neden olacağı bir olay eksikliği (örn. VSS, servis yeniden başlatma, vb.) Ile tetiklenir.

- Web Erişiminin Otomatik Güncellemesi: MailStore Sunucu yöneticileri, en son güvenlik güncellemelerinin mümkün olan en kısa sürede yüklenmesini sağlamak için endişesiz otomatik güncellemelere geçebilirler.

- İşler: Saklama politikalarını işlemek için yeni şablon.

- Web Erişimi: Arama kriterleri artık masaüstü görünümünde kenar çubuğuna tam olarak entegre edilmiştir.

- Web Erişimi: Dil bağımsız tarih formatları için ayar eklendi.

- Arama: Mesajlar artık arşiv tarihlerine göre aranabilir.

- Kurtarma kayıtları artık ayrı konteyner dosyalarında depolanır, iletilerin tüm meta verilerini içerir ve gerçek zamanlı olarak güncellenir.

- Yeni kurtarma kayıtlarına dayanan Arşiv deposu kurtarma, iletileri arşivleme ve yeniden arşivleme ihtiyacı olmadan bozuk arşiv mağaza veritabanlarının yeniden oluşturulmasına olanak tanır. Yeni RecoverStore Management API komutu bu işleve erişim sağlar.

- Şifreleme anahtar dosya yönetiminin daha da zorlaşması, potansiyel dosya sistemi bozulmasına neden olur.

- Entegre IMAP Sunucusu: Güvenli olmayan bağlantılarla kimlik doğrulamasına izin vermeyin.

- E-posta sunucularına erişirken giden bağlantılara TLS 1.1 ve TLS 1.2 desteği eklendi.

- PostgreSQL veritabanı sunucularına erişirken giden bağlantılara TLS 1.1 ve TLS 1.2 desteği eklendi.

- Vekil: Dahili ve giden bağlantılara TLS 1.1 ve TLS 1.2 desteği eklendi.

- İstemci: MailStore Sunucusu’na erişirken giden bağlantılara TLS 1.1 ve TLS 1.2 desteği eklendi.

- MailStore Sunucusunu, MailStore Server’a ilk bağlantı sırasında TLS 1.1 ve TLS 1.2 uyumluluğundan emin olmak için manuel veya otomatik bir yazılım dağıtımı yoluyla güncellemeniz önerilir. MailStore Server sisteminde TLS 1.0 devre dışıysa, örneğin PCI uyumluluğu için bu zorunludur.

- Web Erişimi sürümü artık gösterge panosunda ve durum raporlarında görülebilir.

- Lokalizasyon: Denetim olaylarının tanımı.

- Donanım özellikleri (CPU, bellek, disk) ve saklama ilkesi yapılandırması tarafından Telemetri verileri.

- Dosyalar, istemci bilgisayardaki belirli dizinlere yerleştirilirse, isteğe bağlı uygulamaları çalıştırmak için İstemci başlatıcısı kullanılabilir.

- Bu güvenlik sorununu çözmek için MailStore İstemcisini manuel olarak veya otomatik bir yazılım dağıtımıyla güncellemeniz önerilir. Güncelleştirme sonrasında, MailStore İstemcisi artık eski MailStore Server yüklemelerine bağlanamayacak.

- Seçilmiş catchall klasörü belirli durumlarda bir hata atar.

- Terminal İlerleme İletişim Kutusunda Eksik Pencere başlığı.

- İş sayfasında istenen Yanlış yardım sayfası.

- VerifyStore ve VerifyStores komutunun Çıkışı, bozuk kapsayıcı dosyaları hakkında ipuçları içermiyor.

- Bir mağaza eklenirken Windows olay günlüğünde arşiv deposuna Yol eksik.

- Outlook algılama-To-Çalıştır tıklayın eğer yanlış hata mesajı başarısız olur.

- “Mevcut arşiv deposunu ekle” iletişim kutusundaki Yanlış metin.

- Outlook Eklentisi: Aç ve Geri Yükle düğmeleri bazen beklenmedik şekilde devre dışı kalır.

- Web Erişimi: Mobil görünümde Hoş Geldiniz sayfası, iPhone’da arama girişi kutusuna dokunulduğunda arama yapmak için atlama yapmaz.

- Web Erişimi: Sunucu hizmeti belirli durumlarda yeniden başlattıktan sonra oturum açma mümkün değildir.

- Web Erişimi: Yanlış radyo düğmeleri tasarımı.

- Web Erişimi: Belirli başlık alanları eksik olduğunda araç çubuğu düğmeleri mesajlar için gösterilmez.

- E-postaların arşivlenmesi, görüntülenmesi ve dışa aktarılmasında bazı küçük sorunları gidermek için üçüncü parti kütüphaneleri güncellendi.

MailStore 11 Changelog

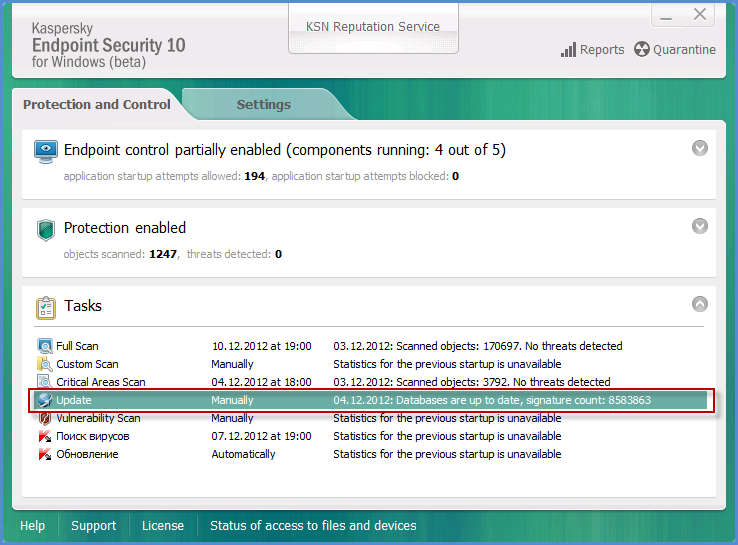

Windows için Kaspersky Endpoint Security 10’daki antivirüs veri tabanlarının mevcut durumunu görüntüleme

Windows için Kaspersky Endpoint Security 10 tarafından kullanılan mevcut antivirüs veri tabanları hakkındaki bilgileri görüntülemek için:

Windows için Kaspersky Endpoint Security 10’u açın.

- Aç Koruma ve Kontrol sekmesine ve genişleterek Görevler bölümünde görüntüleyebiliriz.

Windows için Kaspersky Endpoint Security 10’daki antivirüs veri tabanlarının mevcut durumunu görüntüleme

Gelen Görevler bölümünde, aşağıdaki bilgileri görebilirsiniz:

- Son güncelleme zaman damgası

- Veri tabanı durumu (örn. Güncel veya Güncel değil)

- Giriş sayısı (imzalar)

MailStore içinde E-Posta Arama 2

Aradığın e-postayı bulmakta sıkıntı yaşıyor musun?

Hangi arama ölçütlerini kullanmanız gerektiğinden emin değil misiniz?

MailStore, hızlı bir arama seçeneği veya aradığınız belirli e-postaları hızlı bir şekilde bulmanızı sağlamak için gelişmiş bir aramaya sahiptir.

Aşağıda MailStore’daki e-postalarınızın arşivinde arama yapmak için kullanabileceğiniz farklı teknikler konusunda kapsamlı bir kılavuz bulabilirsiniz.

Bu aramaların MailStore Outlook eklentisini kullanarak nasıl yapılacağını ele alacağız.

Aynı arama yöntemlerini web ara yüzünü kullanarak veya MailStore istemci uygulamasını kullanarak da gerçekleştirebilirsiniz!

MailStore E-Posta Arama 2

Hızlı Arama…

Hızlı arama seçeneği erişebildiğiniz arşivdeki tüm e-postaları arayacağınız anlamına gelir.

Aramak için bir kelime girebilirsiniz ve ENTER tuşuna basın veya bu hızlı arama alanında çok gelişmiş aramaları kullanın.

Aşağıda, hızlı arama kutusunda kullanılabilen arama teknikleri bulunmaktadır.

Kelimeyi parçalı olarak ararken…

Kelime parçalarını ararken, aradığınız kelimeden pek emin değil misiniz? ne hakkında arama yapacaksınız?

Bu durumda * kelimelerin parçalarını arayabiliriz. Örnek olarak; yenilemek, yenilemek, yenilemek vb. kelimeleri aratacaksanız.

yen*

yen *

Kelimeler ve bilinmeyen karakterler ile arama…

Bir kelimeyi nasıl heceleyebileceğinden emin değilseniz veya belki gönderenin yanlış yazdığını düşündüyseniz.

Gördüğünüz gibi, birden fazla soru işareti kullanabilirsiniz. “Her harf için bir tane.”

Yanıt kelimesi için;

yan ? t

İfade arama…

Birden fazla kelimeyi aramak istediğiniz her seferinde, bu kelimeleri çift tırnak işareti içine almanız gerekir. Aşağıdaki değeri aramak Microsoft Windows’la eşleşen ancak “Microsoft Works” veya “Windows Updates” ile eşleşmez.

“Microsoft Windows”

Aramayı daraltmak…

MailStore, bir arama değeri aracılığıyla yalnızca belirli e-posta başlıklarındaki belirli ölçütleri araması için söylenebilir.

Konu, from, to, cc ve bcc bilgileri aranabilir.

Aşağıdaki değeri arayarak, MailStore, Konu başlığında “destek” kelimesini içeren tüm e-postaları döndürür.

Konu: Aşağıda, [email protected] adresini kullanarak e-postaların Kimden Kime, Kime, BCC’ye nasıl arayacağına ilişkin daha fazla örnek bulunmaktadır.

from: [email protected]

bcc: [email protected]

Kelimeleri Hariç Tutma…

Kelimeleri aramalarınızdan hariç tutabilirsiniz.

Örneğin, bir Windows işletim sisteminin desteği ile ilgili bir e-posta arıyor olabilirsiniz, ancak Linux’ta da destek e-postalarınız var. Aşağıdaki arama değeri, “destek” kelimelerini içeren tüm e-postaları döndürür ancak “Linux” kelimesini içeren herhangi bir e-postayı görüntülemeyecektir.

Birden fazla kelimeyi hariç tutabilirsiniz. Bulunmasını istemediğiniz yeni kelimeleri önüne çizgi koymayı unutmayın.

-linux destek

Arama Seçeneklerini Birleştirmek…

Yukarıdaki arama seçeneklerinden herhangi biri birlikte kullanılabilir.

ZDNET – “Günlük Güncelleme” Yukarıdaki arama terimi, ardışık kelimeleri Günlük Güncelleme içermeyen tüm ZDNET e-postalarını görüntüler.

Genişletilmiş Arama…

Gelişmiş Arama düğmesine basın.

Bu seçenek, kullanıcıya daha gelişmiş aramalar yapmanın daha kolay bir yolunu sunar.

Aynı mesajlar için aramaları tekrar tekrar ve hızlı bir şekilde yapabilirsiniz.

Arama alanınız. Aramak istediğiniz metni girin.

Aramayı daraltmaya yardımcı olması için seçenekleri ekleyerek ve çıkartarak aramanızı daraltın.

MailStore içinde E-Posta Arama 1

E-posta ara:

MailStore Home ayrıca arama yaparken daha fazla ölçüt eklemenizi sağlar. Örneğin, yalnızca belirli bir e-posta adresinden veya belirli bir tarih aralığındaki iletileri aramak isteyebilirsiniz.

MailStore Home’un arama işlevselliği üzerinde daha fazla kontrol için, gidin ara e-posta , sol taraftaki sütunda uygun kriterleri seçip tıklayın Ara .

MailStore içinde E-Posta Arama

“Arama” nın altındaki Arama Ölçütleri

Metin alanına bir anahtar kelime veya kelime öbeği girin ve MailStore’un arama yapmak için nereye yapacağını belirtin.

Aşağıdaki seçenekler kullanılabilir:

- Konu – E-postanın konu satırı aranır.

- Gönderen / Alıcı – “From”, “To”, “Cc” ve “Bcc” alanları aranır.

- Mesaj gövdesi – E-postanın salt metin veya HTML bölümleri aranır (kullanılabilirliğe bağlı olarak).

- Ekler Dosya İsimleri – E-posta eklerinin dosya adları aranır.

- Ek İçindekiler – E-posta eklerinin içeriği aranır. Eklerin ne ölçüde ve ne ölçüde kullanılabileceği, belirtilen dizinleme seçeneklerine bağlıdır (Yönetimsel Araçlar altında).

İfadeler ve joker karakterler gibi Hızlı Arama bölümünde açıklanan tüm seçenekler, metin alanı Arama için de mevcuttur.

“Genel” altındaki Arama Ölçütleri

Genel altında, aşağıdaki seçenekler kullanılabilir:

- Klasör – MailStore tarafından aranacak klasör burada seçilebilir. Varsayılan olarak, geçerli kullanıcı tarafından okunabilen tüm klasörler seçilir. Metin alanının yanındaki düğmeye tıklayarak, klasörler klasör yapısı kullanılarak da seçilebilir.

- Alt klasörü dahil et – Seçiliyse, MailStore yalnızca seçilen klasörü (örneğin Gelen Kutusu ) değil, aynı zamanda burada oluşturulan tüm alt klasörleri (örneğin Gelen Kutusu / Projeler 2017 / Kar Optimizasyonu ) de arar .

- Kimden – Buraya girilen herhangi bir anahtar kelime veya e-posta adresi, yalnızca e-postanın gönderen alanı içinde aranır.

- / Cc / Bcc – Burada girilen tüm anahtar kelimeler veya e-posta adresleri, yalnızca e-posta alıcı alanlarının içinde aranır.

- Tarih – Aramanın kaplayacağı zaman çerçevesi buradan seçilebilir. Dün veya Bu yıl gibi önceden tanımlanmış bir aralık seçilebilir veya Özel’i seçerek, belirli bir süre manuel olarak belirtilebilir. Bu durumda, başlangıç ve bitiş tarihleri dahil edilecektir.

İfadeler ve joker karakterler gibi Hızlı Arama bölümünde açıklanan tüm seçenekler, From ve To / Cc / Bcc alanlarında da mevcuttur.

“Gelişmiş” altındaki Arama Ölçütleri

Gelişmiş altında , aşağıdaki seçenekler kullanılabilir:

- Ekli / ekli olmayan iletiler – Varsayılan olarak, herhangi bir dosya eki olup olmadıklarına bakılmaksızın tüm iletiler aranır. Eklenti olmayanlar gibi belirli e-postaları kaldırmak için onay kutularından birini temizleyin.

Önemli: Bu aramalar zaman zaman kesin olmayabilir, çünkü arka plan resimleri gibi öğeler ek olarak kabul edilebilir.

- Boyut – Varsayılan olarak, boyutlarına bakılmaksızın tüm iletiler aranır. Aramayı e-postaların boyutuna göre sınırlamak için sağlanan uygun alanları kullanın, örneğin en az 5 MB veya 400 ile 600 KB arasında.

- Öncelik – E-postalar, gönderen tarafından atanan e-postanın öncelik düzeyine göre aranır. Düşük seçerken, Normal’den daha düşük bir öncelik seviyesine sahip tüm e-postalar döndürülür, Yüksek seçim yapılırken, Normal’den daha yüksek bir öncelik seviyesi olan tüm e-postalar döndürülür. Öncelikle ilgili herhangi bir bilgi içermeyen e-postaların öncelikli bir Normal seviyesine sahip olduğu varsayılır.

Kayıtlı Aramalar

MailStore Home, ileride başvurmak üzere yaptığınız bir aramayı kaydetmenize olanak tanır. Kayıtlı bir aramaya her eriştiğinizde arşiv aranır ve belirli bir kritere uyan tüm mesajları hızlıca bulmanızı sağlar.

Daha sonra kullanmak üzere kaydedilebilecek bir arama oluşturmak için, sol taraftaki sütunda Arama E- postası’na gidin, uygun kriterleri seçin ve Arama Klasörünü Oluştur’a tıklayın ve kaydedilen arama için bir isim girin (örneğin, anneden gelen posta).

Kaydedilen arama, Arama E-postası bölümünde eklenir ve herhangi bir zamanda erişilebilir.